WordPressセキュリティ プラグイン「All-In-One Security (AIOS) – Security and Firewall」を入れました!

でも設定が多くてよくわからないんです……。

セキュリティに注目できてすばらしいです!

ひとつずつチェックしながら確認していきましょう。

All-In-One Security (AIOS) – Security and Firewall とは

All-In-One Security (AIOS) – Security and Firewallは、百万以上のインストール数を誇る WordPressセキュリティ とファイアウォールプラグインです。多機能でさまざまな脅威からWordPressを保護します。

詳しくは下記の記事をご覧ください。

初心者には設定内容が少し難しいプラグインですが、ひとつひとつ確認しながら設定していきましょう。

All-In-One Security (AIOS) – Security and Firewallのインストールと有効化

ダッシュボードからプラグインを選び、「新規追加」をクリックします。

「All-In-One Security」などで検索し、「All-In-One Security (AIOS) – Security and Firewall」プラグインをインストールします。

All-In-One Security (AIOS) – Security and Firewall はこちら

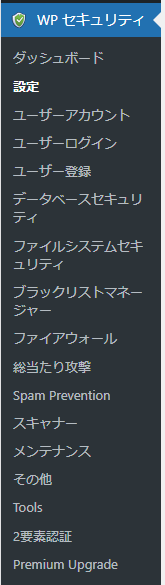

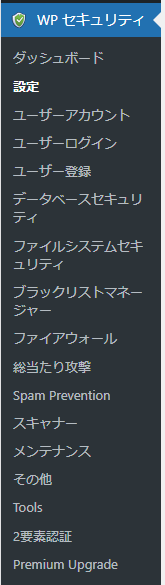

有効化すると、ダッシュボードにメニューが追加されます。

- ダッシュボード

-

AIOSで設定した内容を確認できます。

- 設定

-

基本的な設定ができます。

- ユーザーアカウント

-

WordPressのユーザーアカウントに関するセキュリティが設定できます。

- ユーザーログイン

-

WordPressのログインに関するセキュリティが設定できます。

- データーベースセキュリティ

-

WordPressで利用するデータベース(MySQL)に関するセキュリティが設定できます。

- ファイルシステムセキュリティ

-

WordPressをインストールした際にFTP上に設置される、ファイルやフォルダのセキュリティ設定ができます。

- ブラックリストマネージャー

-

特定のIPアドレスや範囲、ユーザーのアクセスを拒否する設定をコントロールできます。

- ファイアウォール

-

ファイアウォールの設定ができます。

- 総当たり攻撃

-

ブルートフォース対策(総当たり攻撃)のセキュリティ強化ができます。

- Spam Preventation

-

WordPressのコメントなどにくるスパムの対策ができます。

- スキャナー

-

WordPressのシステムをスキャンし、ファイルの追加や削除などの記録、通知などを行う設定が可能です。

- メンテナンス

-

現在は「Tools」に統合されています。将来的には削除予定のページとなります。

- その他

-

WordPress上における、その他細かなセキュリティ設定ができます。

- Tools

-

パスワードの強さ、htaccessの設定、メンテナンスモードの設定などができます。

- 2要素認証

-

WordPressで2要素認証が設定できます。

- Premium Upgrade

-

有料コンテンツです。AIOSをプレミアムにすると、マルウェアのスキャン、出身国によるトラフィックのブロックなど、より強力なセキュリティを導入できます。

手早く基本的な設定がしたい!という方はこちら

- 「設定」の「WP version info」

-

チェックボックスにチェックを入れる

- 「ユーザーアカウント」の「WP username」

-

「操作は必要ありません」という表示がない場合は、適切なユーザー名のアカウントを新たに設定し、「admin」のアカウントを削除する

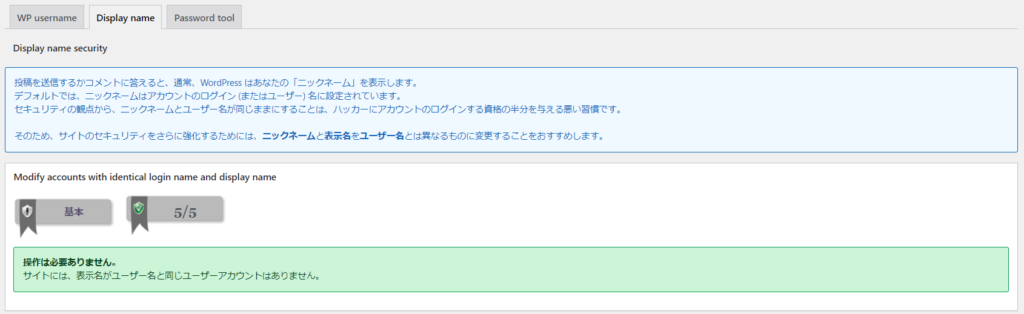

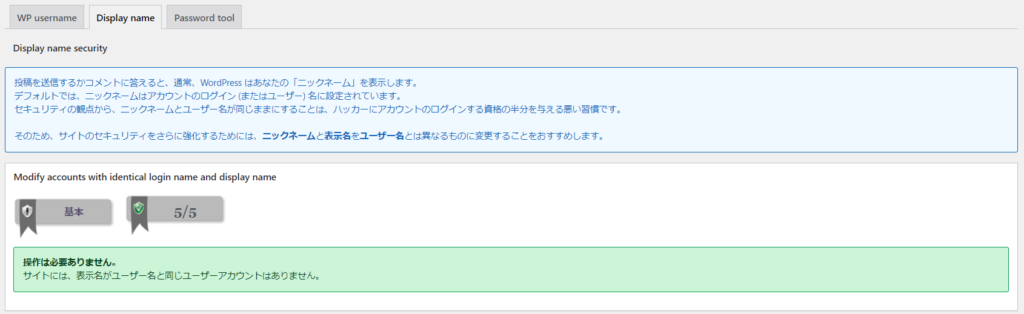

- 「ユーザーアカウント」の「Display name」

-

「操作は必要ありません」という表示がない場合は、ユーザー名とニックネームを別々にする

- 「ユーザーログイン」の「Login lockout」

-

Login lockout optionsを設定する。詳しくはこちら

- 「ファイルセキュリティ」の「File permissions」

-

「Set recommended permissions」のボタンを全部クリック

- 「ファイルセキュリティ」の「File protection」

-

- readme.html、license.txt、wp-config-sample.php へのアクセスをブロックにチェックを入れる

- 「ファイアウォール」

-

phpベースのファイアーウォールの「今すぐ設定」のボタンをおす

- 「ファイアウォール」の「Basic firewall rules」

-

- 基本的なファイアウォール保護をサイトに適応する、にチェックを入れる

- ファイルアップロードの最大サイズを設定する

- 特にアプリなどを利用しない場合は、「Completely block access to XMLRPC」にチェックを入れる

- アプリを利用する場合には、「Disable pingback functionality from XMLRPC」にチェックを入れる

- Block access to debug.log file にチェックを入れる

- 「ファイアウォール」の「Additional firewall rules」

-

- Disable index views にチェックを入れる

- Disable trace and track にチェックを入れる

- Forbid proxy comment posting にチェックを入れる

- 「ファイアウォール」の「6G blacklist firewall rules」

-

「Enable 6G firewall protection」にチェックを入れる

- 「総当たり攻撃」の「Rename login page」

-

ログインページ機能の名称を変更にチェックを入れ、新たなログインURLを設定する

- 「総当たり攻撃」の「ハニーポット」

-

- ログインページ用のハニーポット機能を有効に、チェックを入れる

- ユーザー登録ページでハニーポット機能を有効に、チェックを入れる

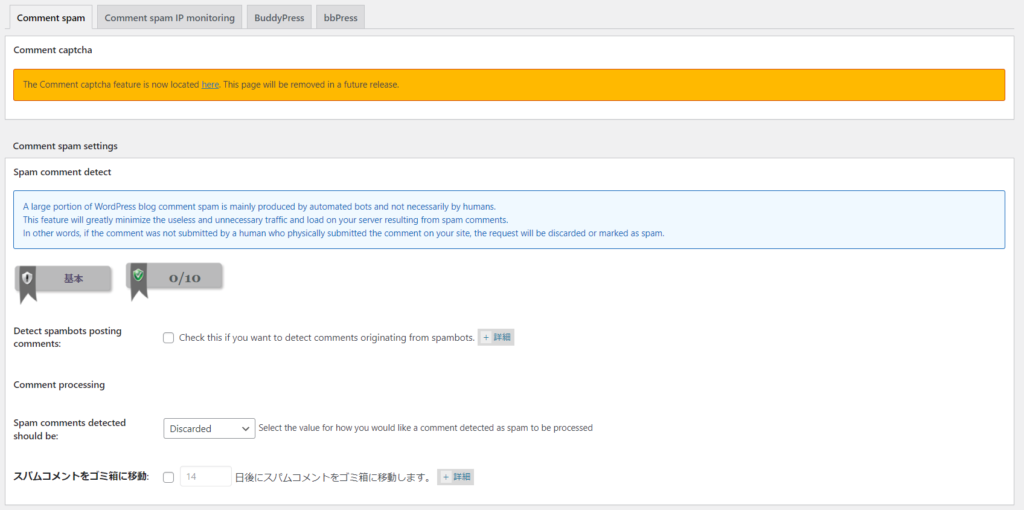

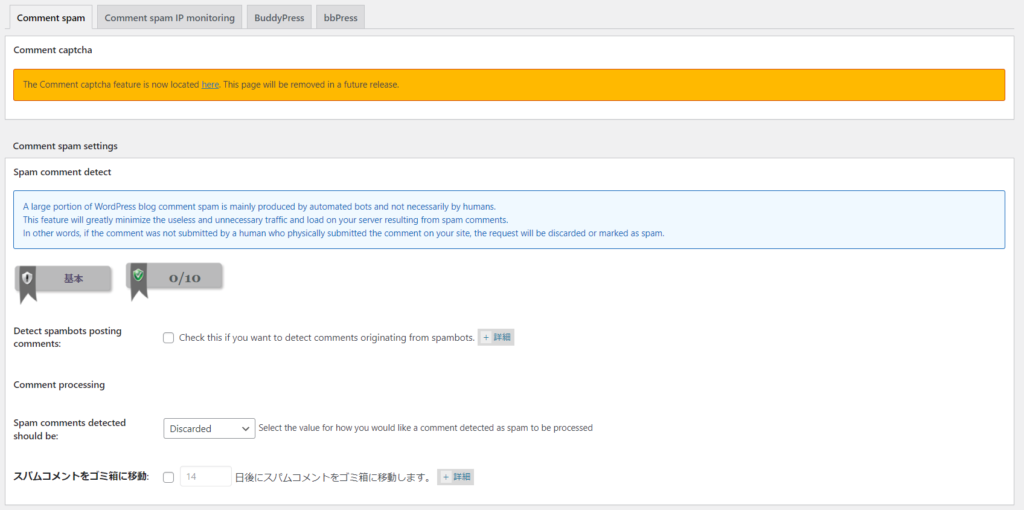

- 「Spam Prevention」の「Comment spam」

-

- Detect spambots posting commentsにチェックを入れる

- スパムコメントをどうするかを、セレクトボックスで決定する。

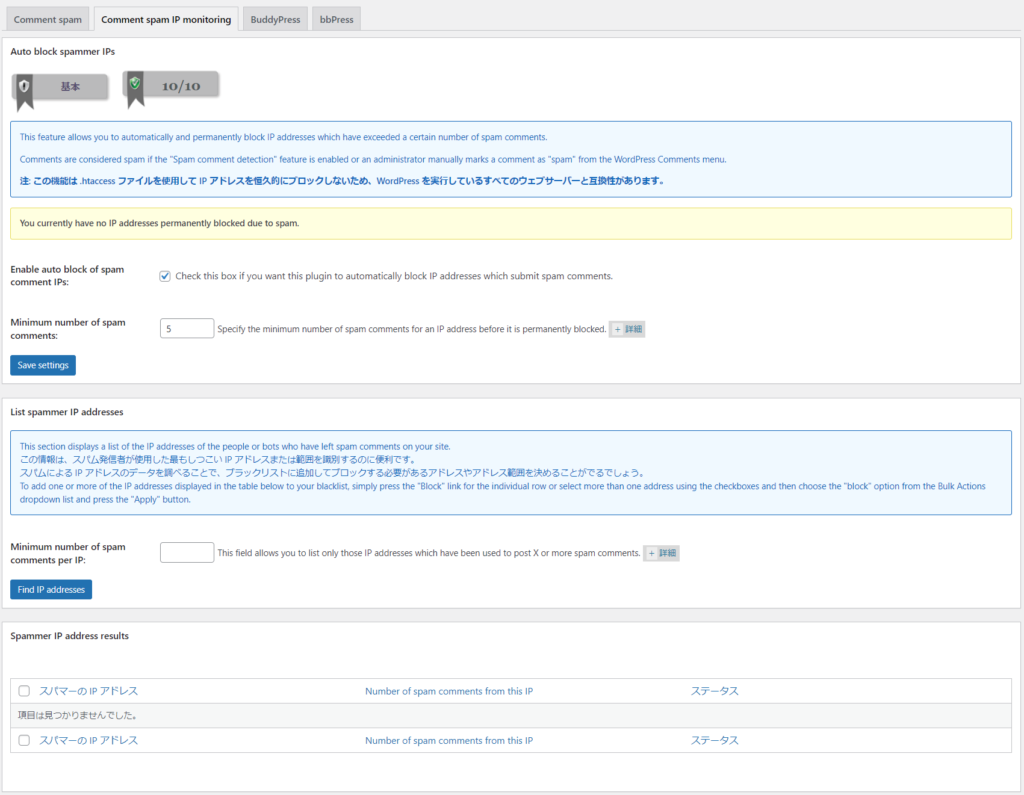

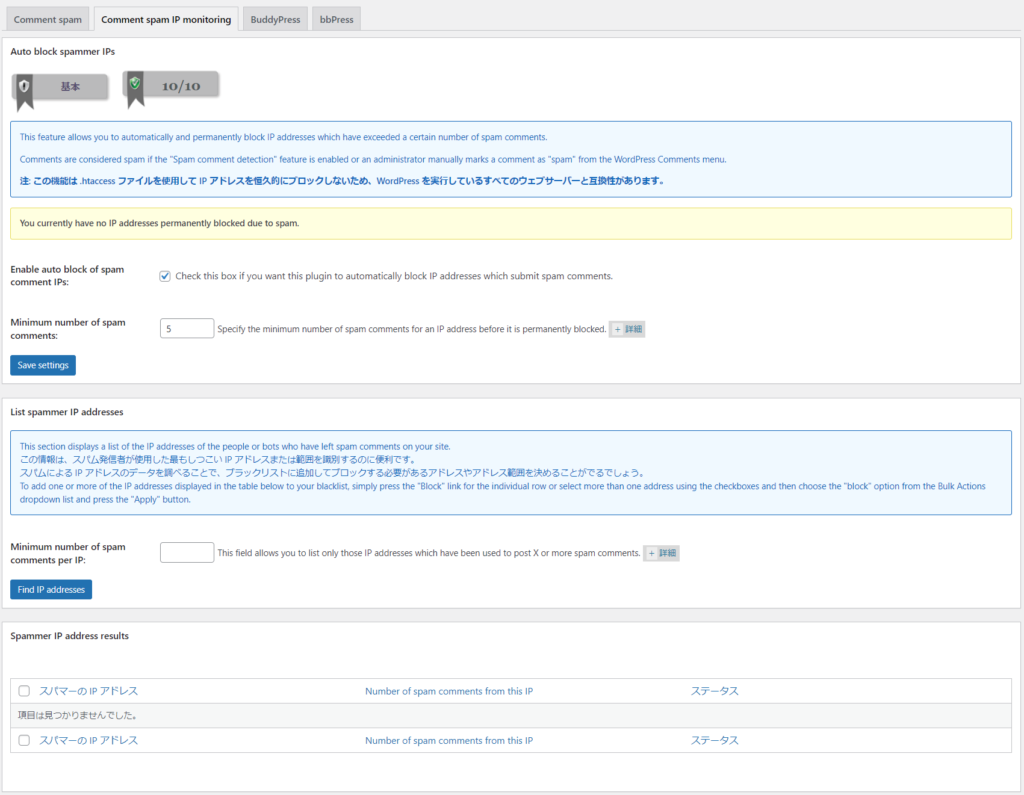

- 「Spam Prevention」の「Comment spam IP monitoring」

-

- Enable auto block of spam comment IPsにチェックを入れる

- スパムコメントがいくつ以上投稿されたら、IPアドレスをブロックするか決定する。(目安:5つ)

- 「スキャナー」の「File change detection」

-

- Enable automated file change detection scanにチェックを入れる。

- スキャンのインターバルをどれくらいにするか決定する。(目安:4週間)

- 「その他」の「user enumeration」

-

Disable users enumerationにチェックを入れる。

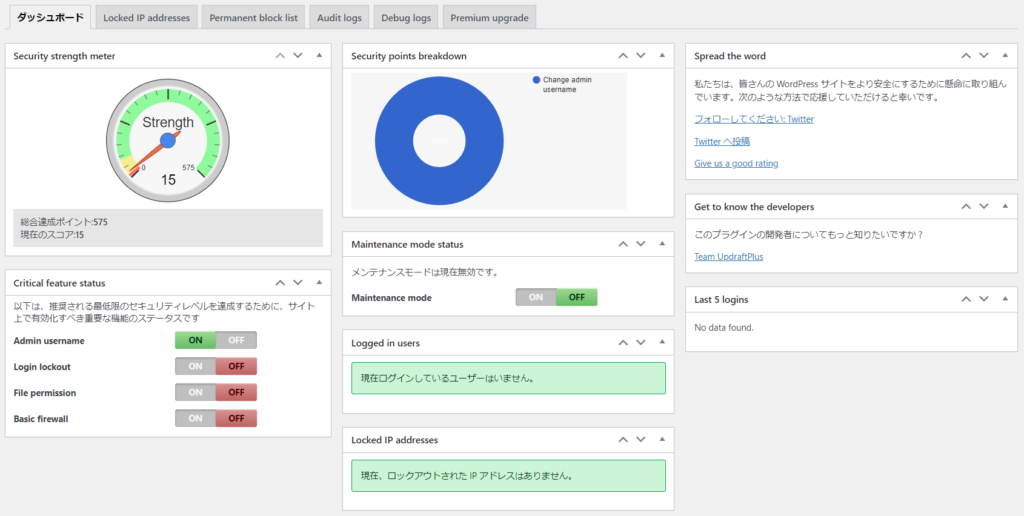

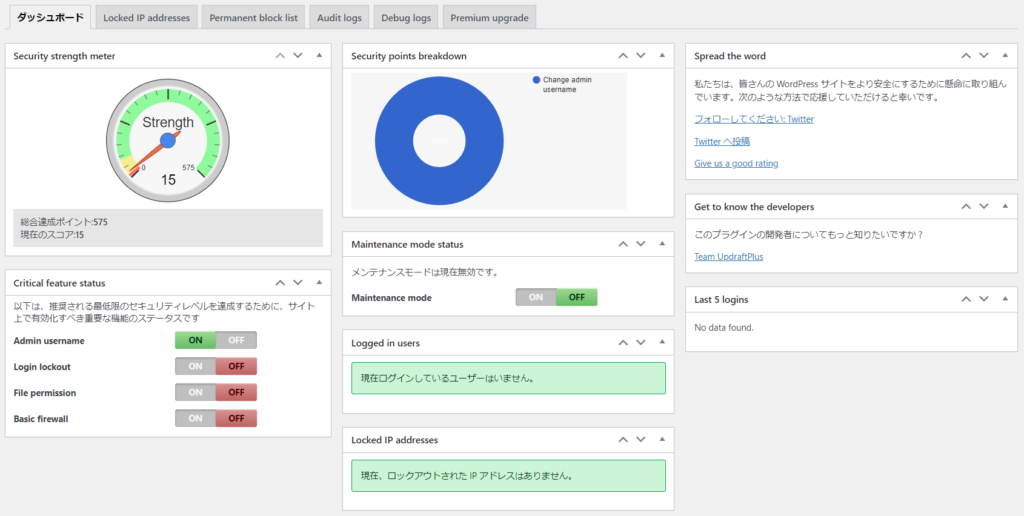

AIOSのダッシュボードの見方

ダッシュボードには下記の6コンテンツがあります。

- ダッシュボード

- Locked IP addresses

- Permanent block list

- Audit logs

- Debug logs

- Premium upgrade

Premium Upgrade はAIOSの有料コンテンツの案内となります。

ダッシュボード

AIOSで設定した内容の反映を確認できます。ボックスは3カラムの中で自由に配置が可能です。

基本的には「確認」のページになりますので、設定箇所はありません。他タブ、他ページで設定した内容をざっと表示するのみのページとなります。

- Security strength meter

-

AIOSで設定したセキュリティの強さを視覚的に表します。メーターが緑のところであれば、ひとまずセキュリティ的にはOK、ということになります。

- Critical feature status

-

最低限必要なセキュリティとして、サイト上で有効化するべき機能が一覧されます。「ON」にすると設定されますが、可能であれば別ページでしっかり中身を確認するかたちでONにしましょう。

- Security points breakdown

-

セキュリティポイントの内訳を視覚的に表します。

- Maintenance mode status

-

現在メンテナンスモードかどうかを示します。「Tools」で確認できる「Visitor Lockout」と連携しています。

- Logged in users

-

WordPressのダッシュボード閲覧時、ログインしているユーザーを表示します。

- Locked IP addresses

-

WordPressのダッシュボード閲覧時、ロックアウトされているIPアドレスを表示します。

- Spread the word / Get to know the developers

-

AIOSの宣伝とプラグイン開発者についてのリンクです。セキュリティとは直接関係はありません。

- Last 5 logins

-

WordPressのダッシュボード閲覧時、過去にログインしたユーザーを5つ、表示します。。

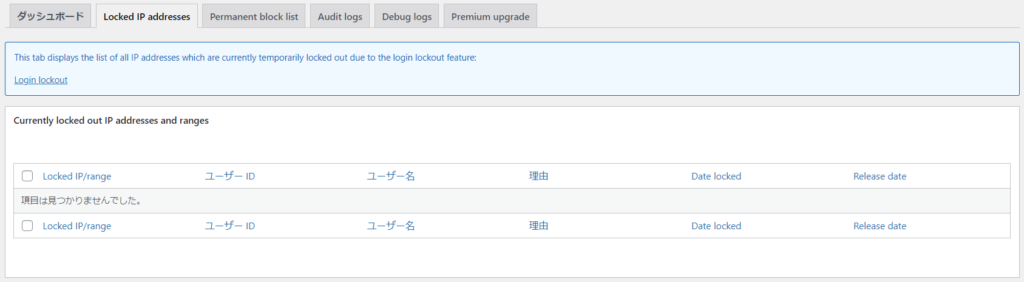

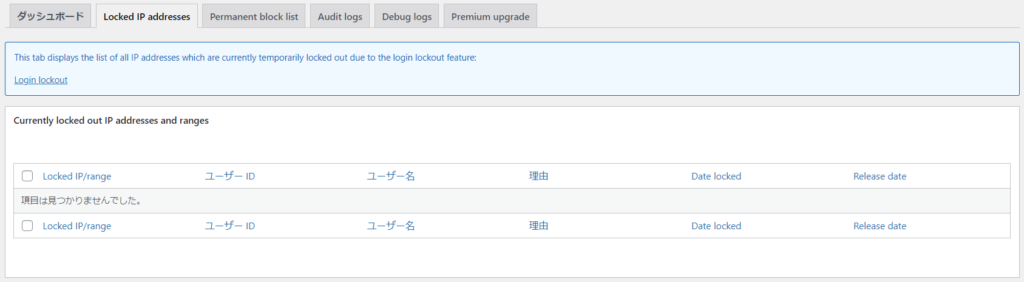

Locked IP addresses(IPアドレスのロックアウト一覧)

ロックアウト機能により、一時的にロックアウトされているすべての IP アドレスのリストが表示されます。

閲覧のみです。設定は「ユーザーログイン」の「login lockout」で確認できます。

ロックアウトとは

ロックアウトとは、「締め出す」という意味で、ITにおいてはユーザーアカウントの凍結や、サービス・システムのログイン利用禁止の意味で利用される言葉です。

現在では、IPアドレスを利用したロックアウトが主流となっています。

IPアドレスとは

スマートフォンやパソコン、タブレット、プリンターなどがインターネットに接続されているときに、割り当てられるインターネット上の住所のようなもの。「xxx.xxx.xxx.xxx」といった形式で表されます。

インターネットの接続環境によっては、同じ媒体(スマートフォンやパソコン)を利用していても、IPアドレスが異なることがあります。

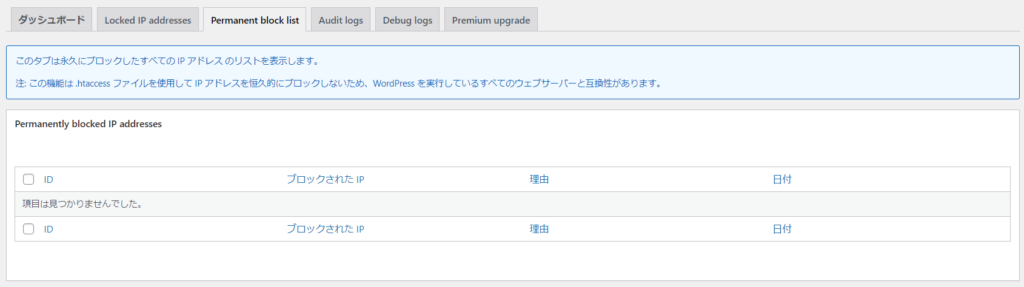

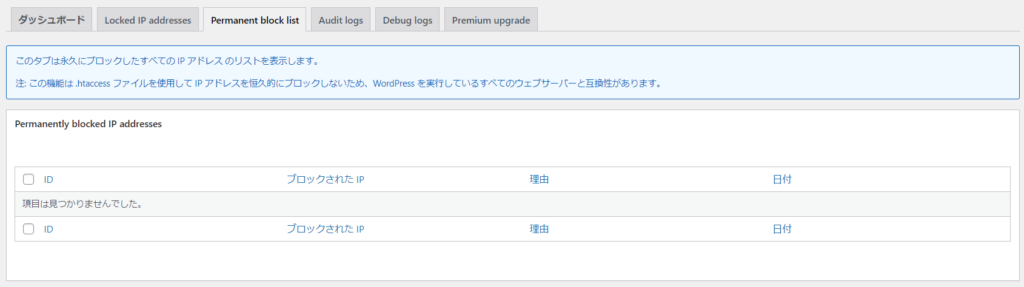

Permanent block list(永久にブロックしたIPアドレス)

永久にブロックしたすべてのIPアドレスのリストを表示します。

閲覧のみです。

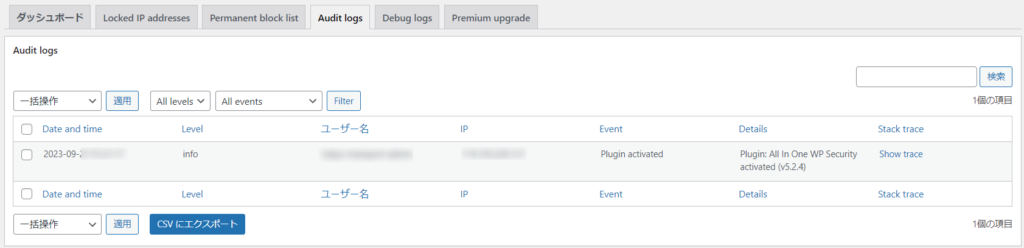

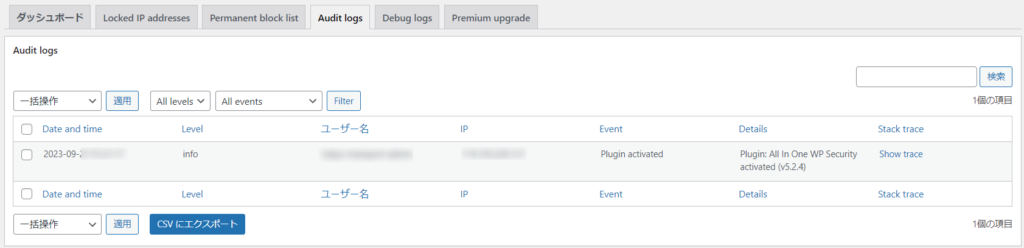

Audit logs(監査ログ)

監査ログです。ログインしたユーザーが、どんな行動を行ったか、などの詳細を確認することができます。(項目:EVENT)

CSVで一覧をダウンロードすることも可能です。

Debug logs(デバッグログ)

デバッグのログを閲覧することができます。

デバッグとは

コンピュータプログラムや、ソフトウェアの中に存在する問題やエラーを特定し、修正するプロセスを指します。

AIOSの基本的設定

「設定」には下記の6コンテンツがあります。

- General setting

- .htaccess file

- wp-config.php file

- Delete plugin setting

- WP version info

- インポート/エクスポート

- 高度な設定

- Two factor authentication

ここから設定していく項目が増えます。確認していきましょう。

特に大事なポイントはマークがついています。

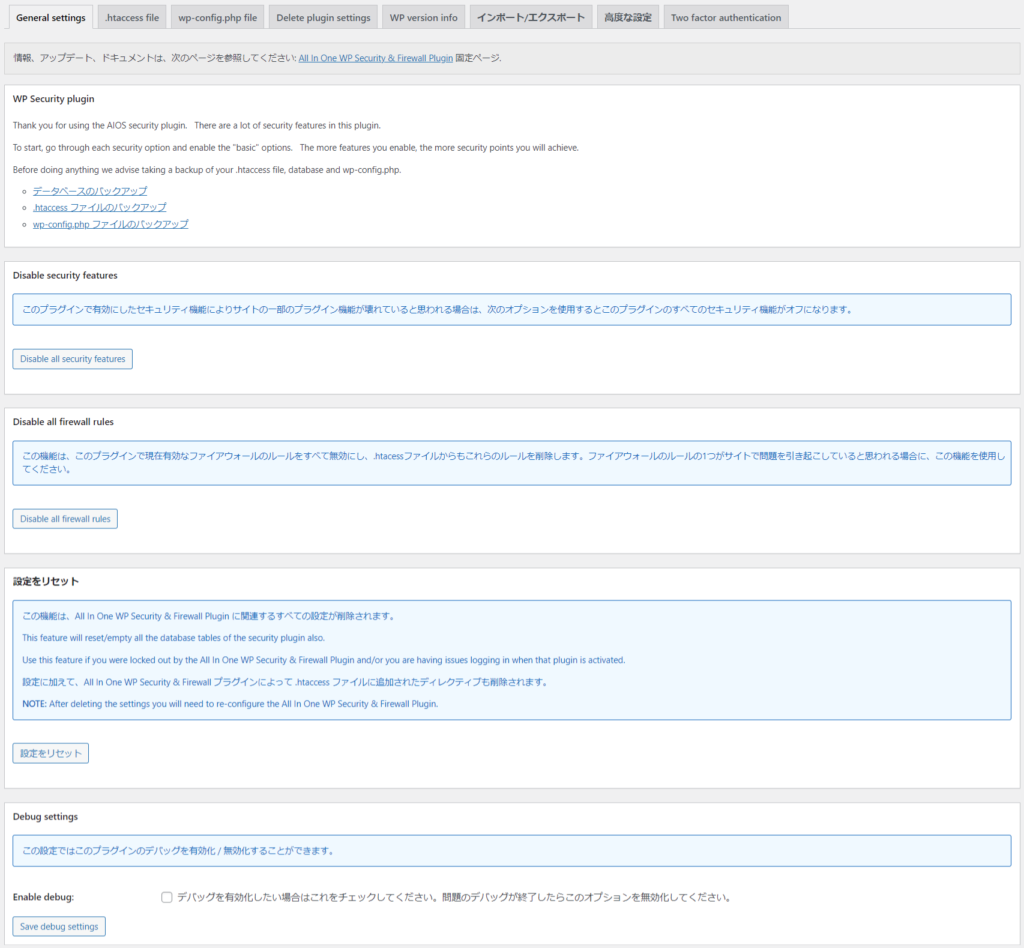

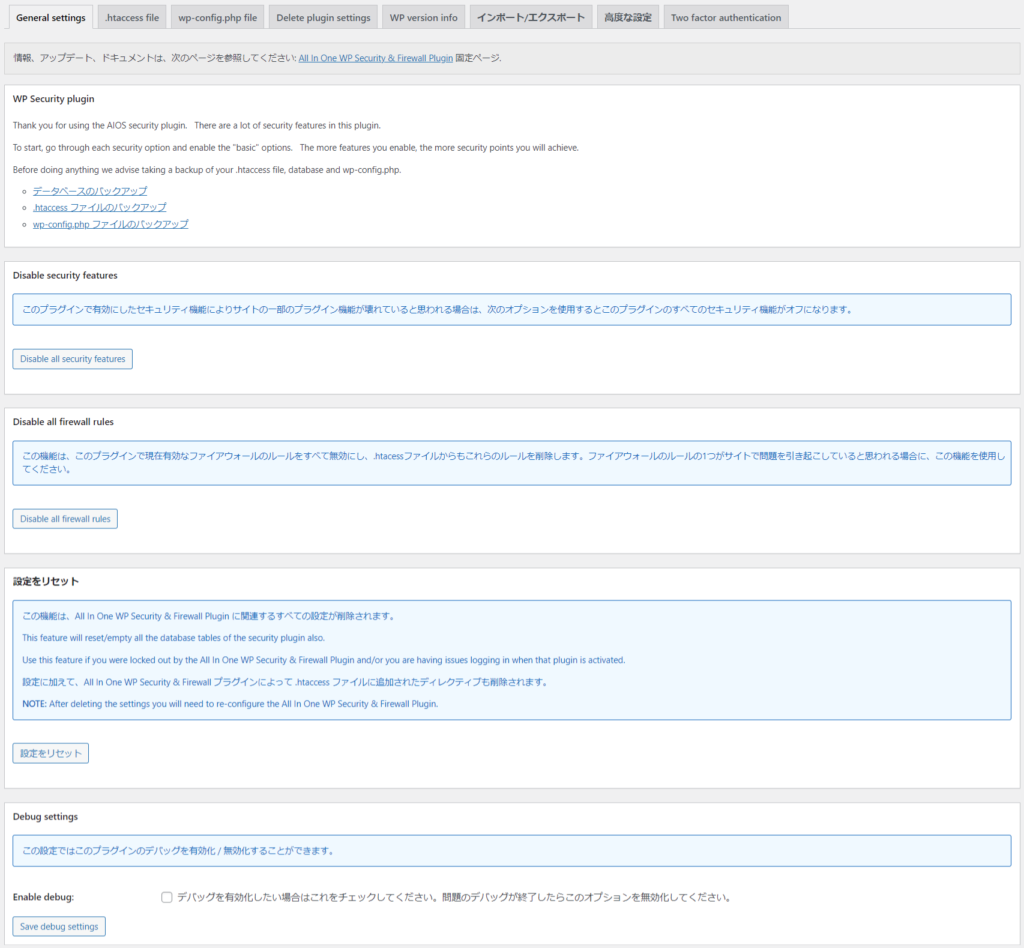

General setting(基本的な設定)

基本的なAIOSの、セキュリティに関する設定をコントロールできます。

AIOSの設定をした際、何らかの問題がサイトで発生した場合、設定をリセットする機能が多くあります。

あらかじめ設定したほうがいいポイントはありませんが、AIOSを導入したことで何らかの問題がサイトに現れたときに、デバッグを行いたい、となった場合は、まず「Debug setting」にチェックを入れてからデバッグをするとよいでしょう。

- Disable seculity features

-

こちらのボタンをクリックすると、各項目で設定したセキュリティを無効にすることができます。

AIOSを利用し、設定していった際に、何らかのエラーが出た場合は、こちらをクリックするとすべての設定が解除されます。 - Disable all firewall rules

-

すべてのファイアウォールのルールを無効にできます。ファイアウォールを設定し、サイトに問題が現れた際は、こちらのボタンをクリックすることで、ルールを無効化することができます。

ファイアウォール設定は「ファイアウォール」で確認できます。 - 設定をリセット

-

AIOSの、各項目の設定、ファイアウォールのルールを無効化できます。プラグインを有効化した時点まで戻るので、設定をリセットしたあとはAIOSの再設定が必要になります。

- Debug setting

-

デバッグを有効化/無効化できます。ログはダッシュボードの「Debug logs」に残されます。

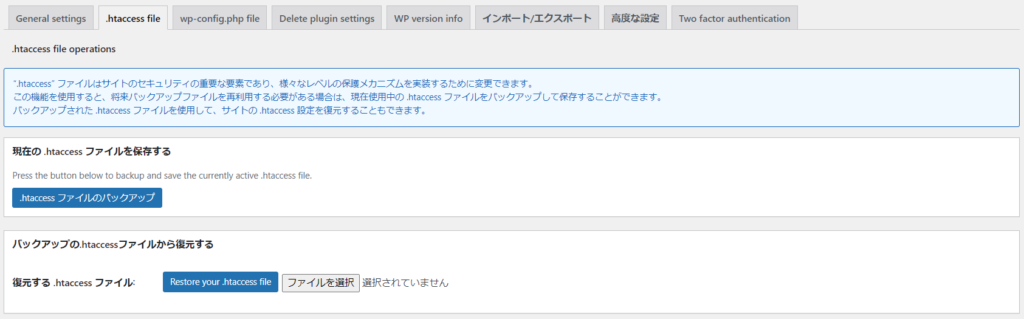

.htaccess file

.htaccess file のバックアップと復元が可能です。

.htaccess file を編集する、あるいはした場合には、バックアップを取得しておくとよいでしょう。何かしらのエラーが起きたときには、バックアップファイルで過去の状態を復元することができます。

あらかじめ設定したほうがいいポイントはありません。専門知識がない方が編集することはまずないので、わからない場合は何もせずともOKです。

.htaccess file とは

サイトやウェブアプリケーションの動作や、セキュリティをカスタマイズ、および制御するためのファイルです。リダイレクトやアクセス制限、キャッシュコントロールなどで利用されますが、専門知識がない方が編集することはまずありません。

wp-config.php file

wp-config.php file のバックアップと復元が可能です。

wp-config.php file を編集する、あるいはした場合には、バックアップを取得しておくとよいでしょう。何かしらのエラーが起きたときには、バックアップファイルで過去の状態を復元することができます。

あらかじめ設定したほうがいいポイントはありません。専門知識がない方が編集することはまずないので、わからない場合は何もせずともOKです。

wp-config.php file とは

WordPress インストール上で最も重要なファイルの一つです。データベースの接続設定や、プラグイン、テーマの設定など、WordPressの基礎の基礎設定が書かれるファイルです。

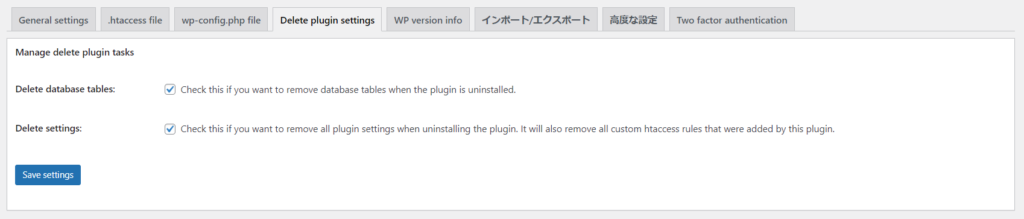

Delete plugin setting(プラグインの削除時の設定)

WordPressに導入していたプラグインを、削除する際の設定が管理できます。デフォルトでチェックが入っていますので、そのままにしておきましょう。

プラグインによっては、データベースや.htaccessを利用していることがあります。

チェックが入っている状態だと、このデータベースの中身をプラグイン削除と一緒に削除してくれます。

- Delete database tables

-

チェックが入っていると、プラグインを削除した時、一緒に利用していたデータベースも削除します。

- Delete settings

-

チェックが入っていると、プラグインを削除した時、プラグインを有効化したときに利用されたすべての設定が削除されます。

プラグインを無効化した時点ではまだ削除されませんので、プラグインを導入した際、何らかの問題が生じ、一時的に無効化するだけならば、この設定は適応されません。

WP version info(WordPressのバージョン情報)

WordPressはそのままだとWordPressのバージョン情報を自動的にメタ情報としてhtml上に出力します。

ソースコードに下記のような表示があると、バージョン情報が公にされていると判断できます。

<meta name="generator" content="WordPress 6.3" />これはブラウザ上では見えませんが、ハッカーやクローラーに情報として取得されてしまいます

チェックボックスにチェックを入れておきましょう。

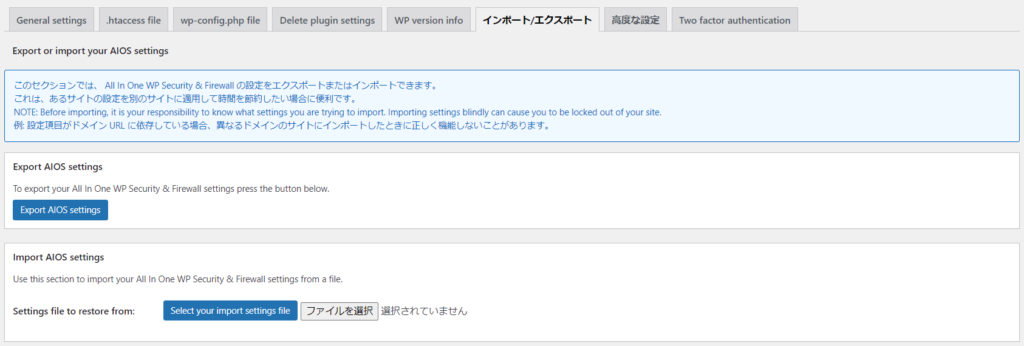

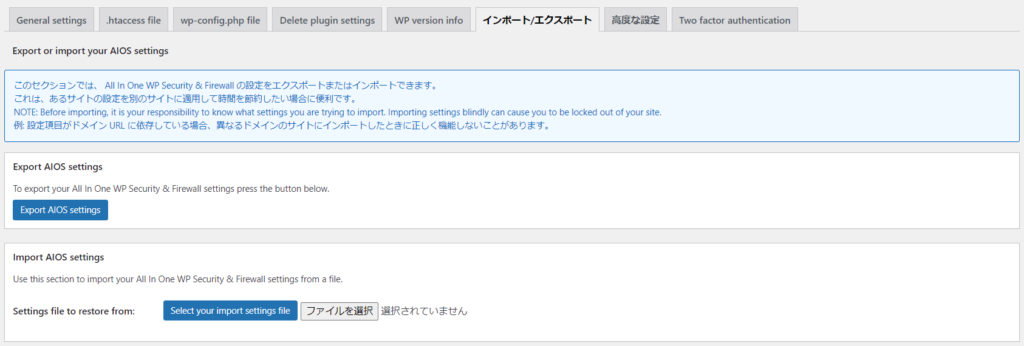

インポート/エクスポート

AIOSの設定をエクスポート/インポートすることができます。

サイトで利用していたAIOSの設定を、別サイトで利用したい、となった場合は、こちらの機能を利用すると便利です。

あらかじめ設定したほうがいいポイントはありません。専門知識がない方が編集することはまずないので、わからない場合は何もせずともOKです。

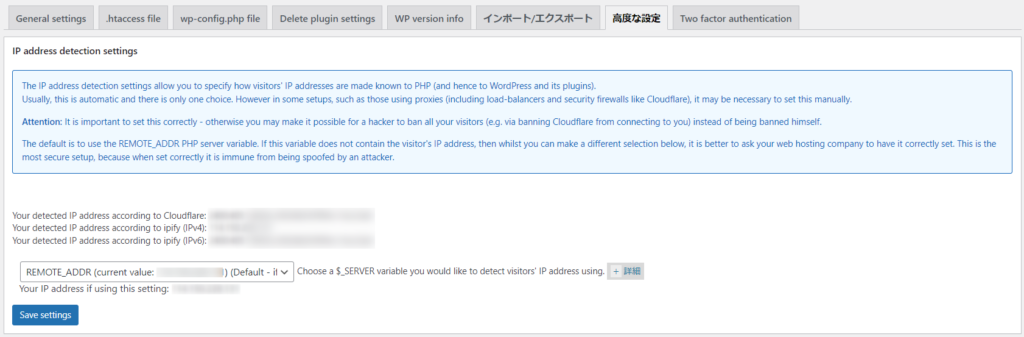

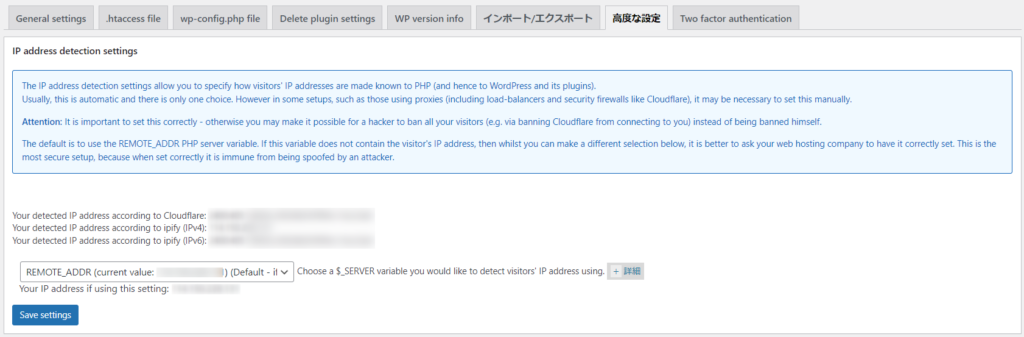

高度な設定

IPアドレスを検出するルールを設定することができます。

あらかじめ設定したほうがいいポイントはありません。専門知識がない方が編集することはまずないので、わからない場合は何もせずともOKです。

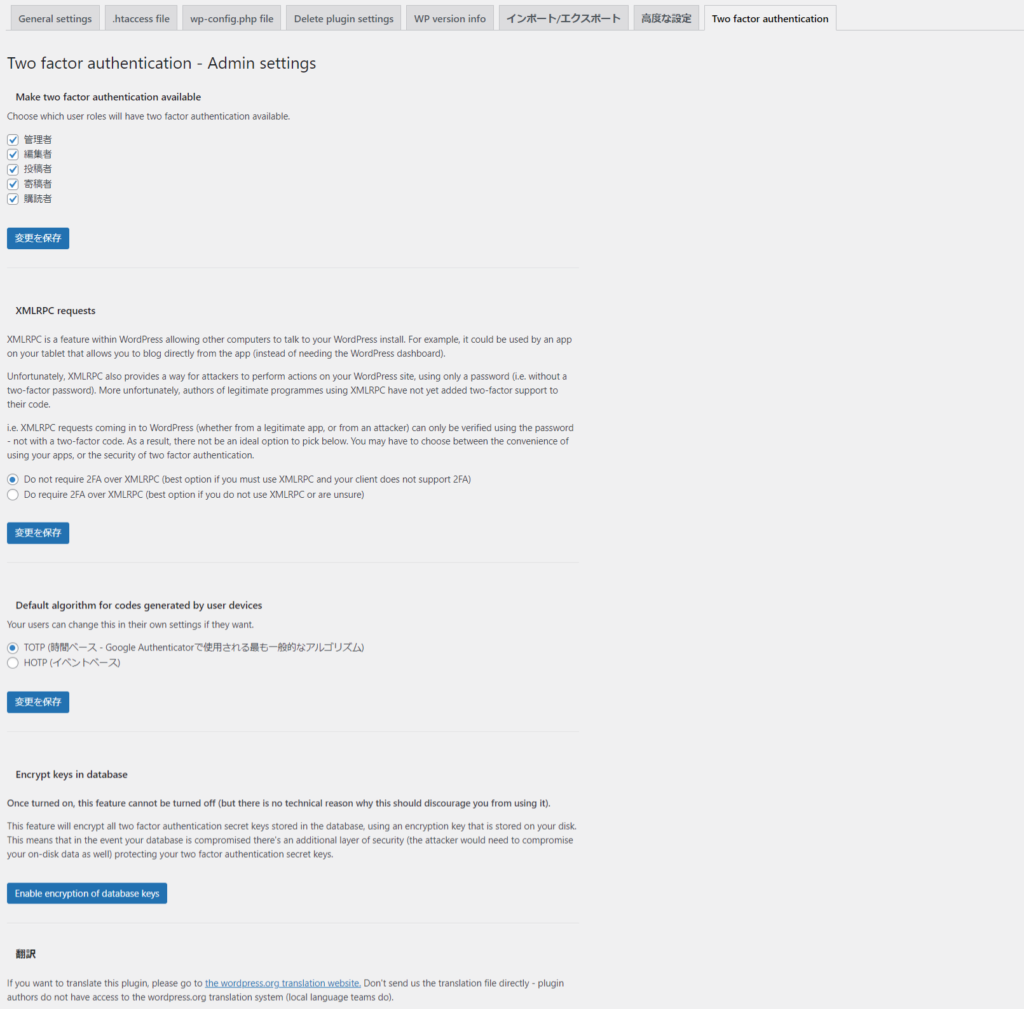

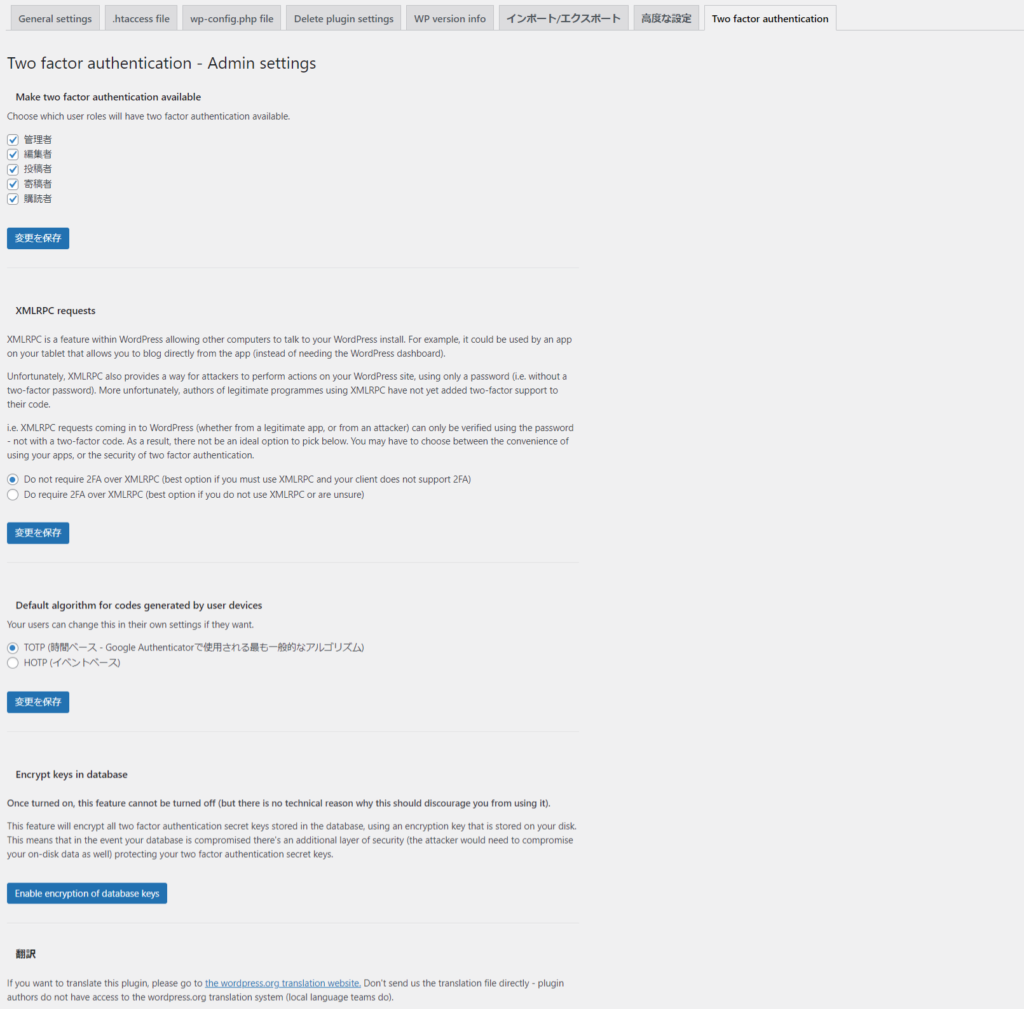

2要素認証

WordPressに2要素認証を導入する際の基礎設定を行うことができます。

あらかじめ設定したほうがいいポイントはありません。専門知識がない方が編集することはまずないので、わからない場合は何もせずともOKです。

AIOSのユーザーアカウント設定

「ユーザーアカウント」には下記の3コンテンツがあります。

- WP username

- Display name

- Password tool

Password tool は「Tool」の「Password strangth tool」に統合されました。将来的には削除予定のページとなります。

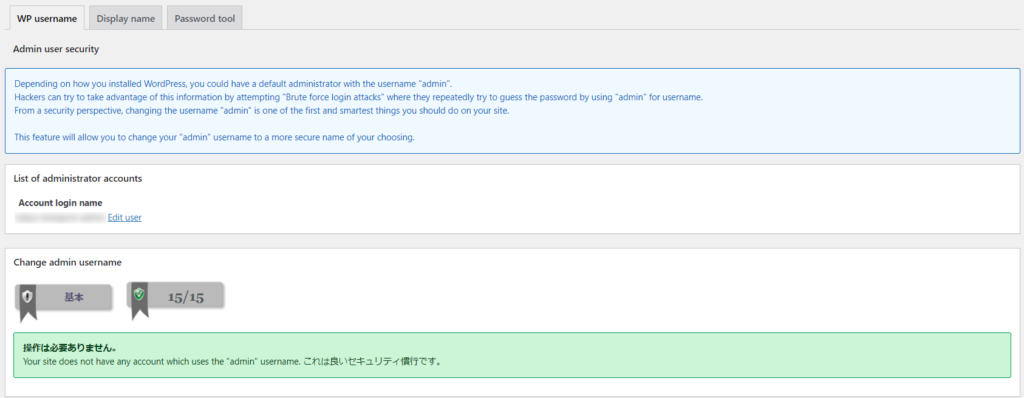

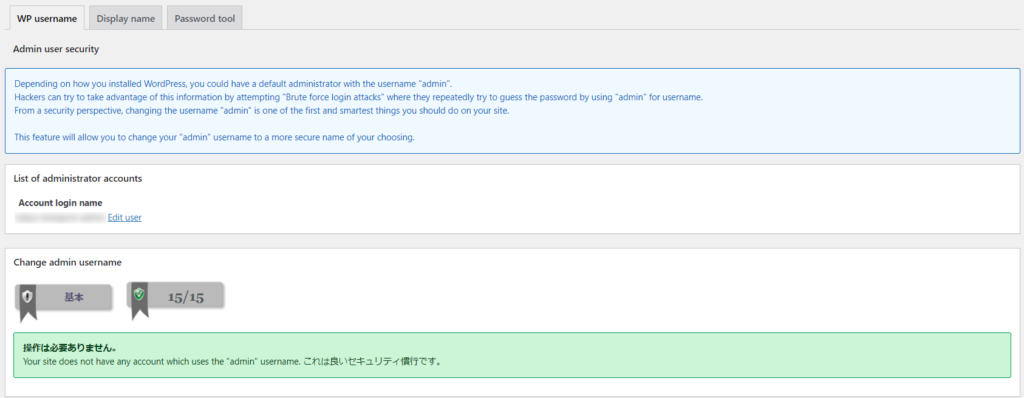

WP username(ユーザーネーム)

WordPressのインストール方法によっては、ユーザー名が「admin」になっているケースがあります。この「admin」というユーザー名は、ブルートフォース攻撃でよく利用されるものですので、変更が推奨されます。

変更の必要がない場合は、「操作は必要ありません」と表示されます。

「xxx-admin」や「xxx-xxx-admin」と言った形でも大丈夫ですので、必ずユーザー名は変更しましょう。

ユーザー名は通常、WordPressのダッシュボードから編集することができません。変更するには、アカウントを別のユーザー名で作成し、そのあと「admin」のアカウントを削除する必要があります。

WordPressをインストールした時点で、適切なユーザー名を設定することが大切です。

もし、作業が難しい場合は「Username Changer」というプラグインを利用すると、ユーザー名の変更が簡単に行えます。ですが、このプラグインはサポートが数年前に終了しており、導入が推奨されるプラグインではありません。自己責任による利用となります。

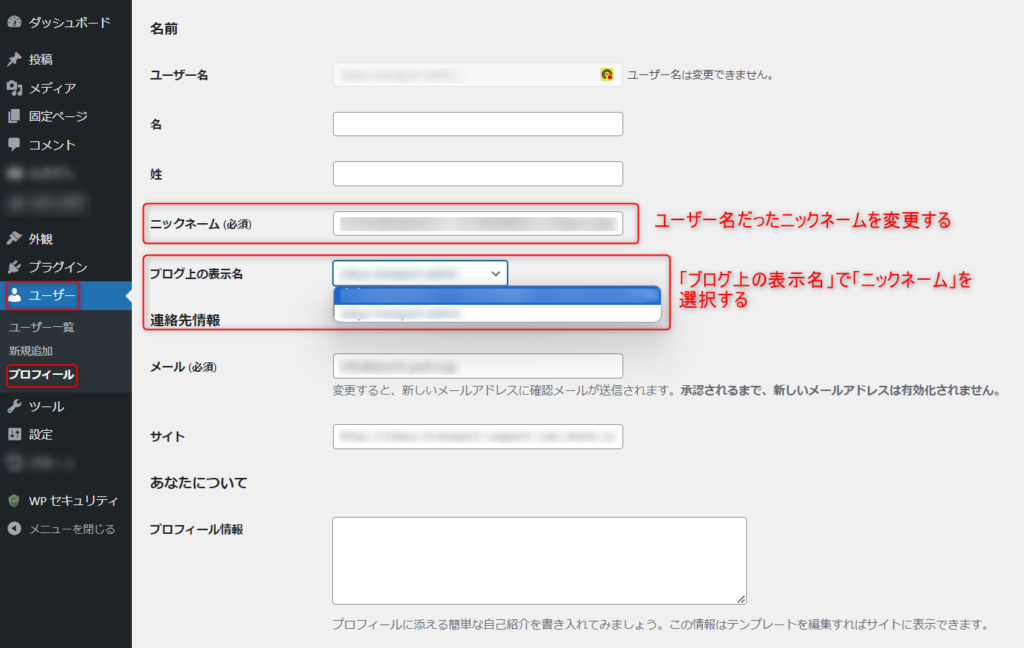

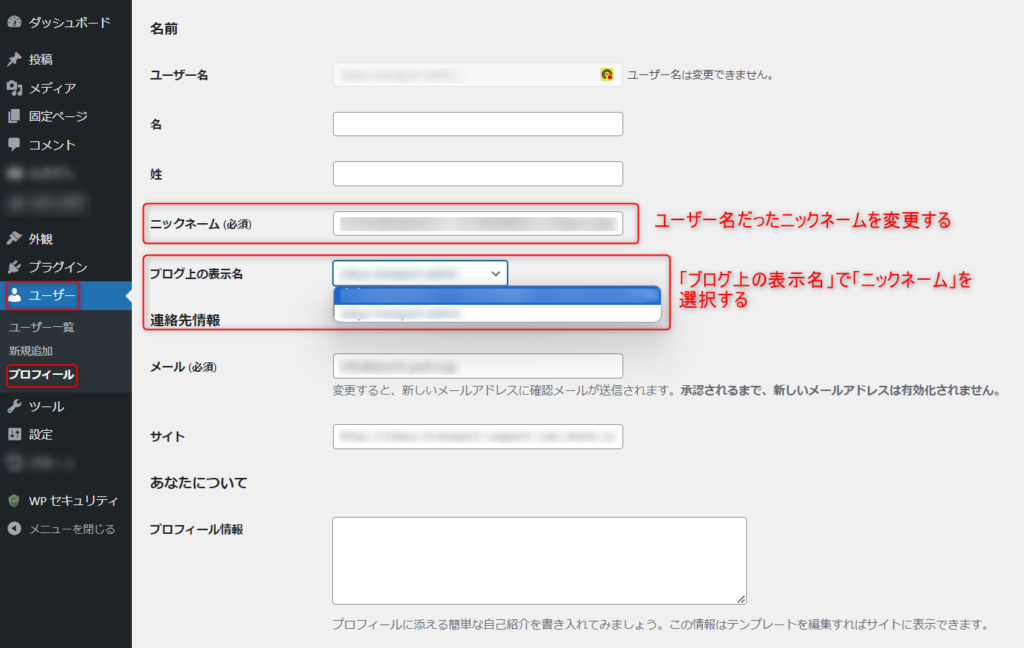

Display name(表示される名前)

通常、WordPressでブログなどを書くと、投稿者名などに設定された「ニックネーム」が表示されます。

ユーザー名とニックネームが同じ場合、別々にすることが推奨されます。ユーザー名=ニックネームであると、ハッカーにアカウントのログイン情報を簡単に伝えてしまうためです。

変更の必要がない場合は、「操作は必要ありません」と表示されます。

WordPressのダッシュボードから「ユーザー」>「プロフィール」を選択し、「ニックネーム」を変更します。

その後、「ブログの表示名」で、編集した「ニックネーム」を選択します。

AIOSのユーザーログイン設定

「ユーザーログイン」には下記の5コンテンツがあります。

- Login lockout

- Force logout

- Account activity logs

- Logged in user

- Additional settings

Account activity logs は「ダッシュボード」の「Audit logs」に統合されました。将来的には削除予定のページとなります。

Logged in user はダッシュボードでも表示されていますが、現在ログインしているユーザーのすべてが表示されます。

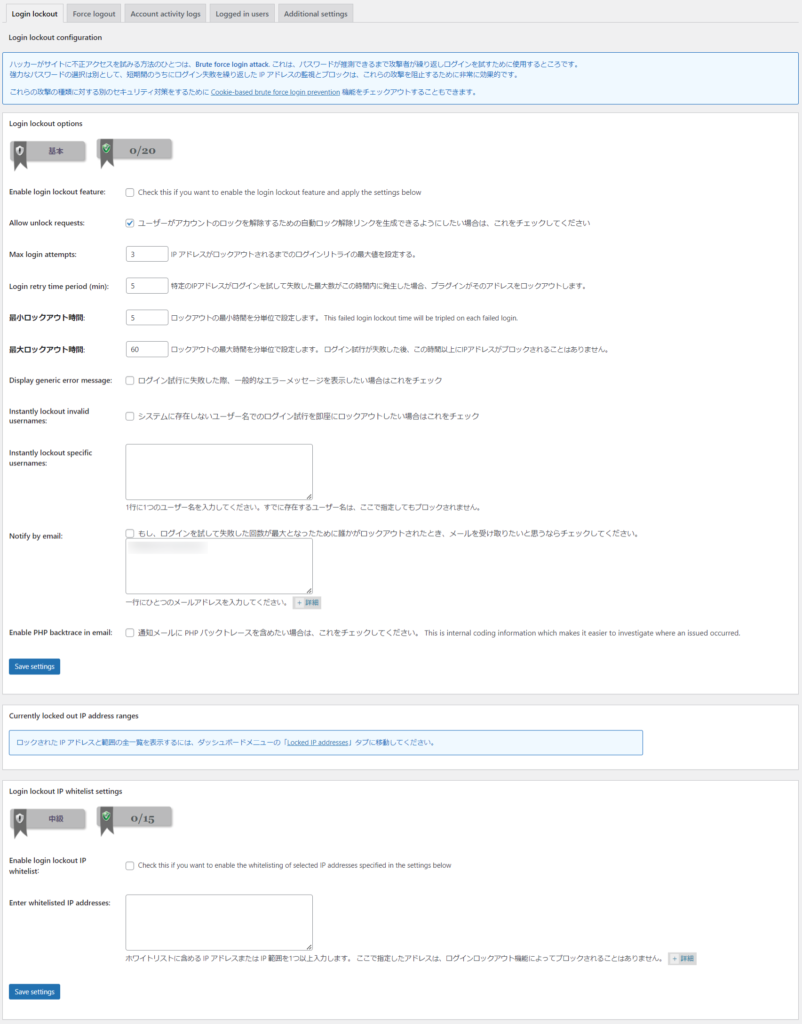

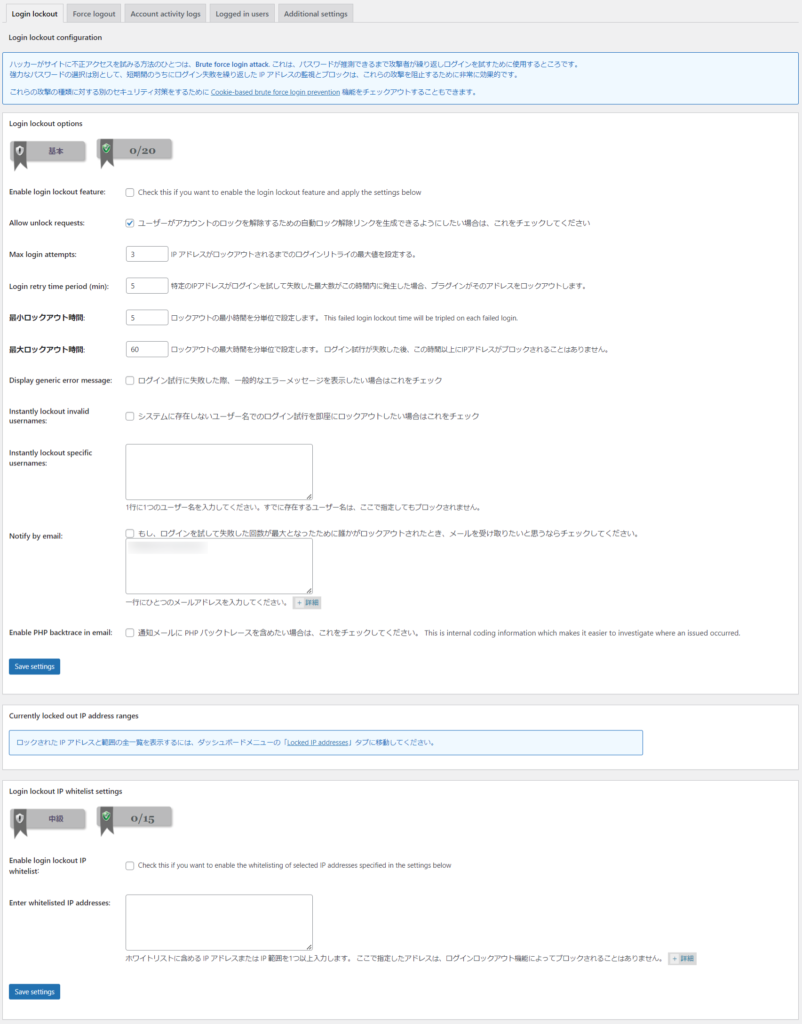

Login lockout(ロックアウト設定)

ブルートフォース攻撃という、数万回とログインを試みられる不正アクセスの方法があります。すべての言語パターンからアクセスを試みられるので、サイトが重たくなり、最悪の場合は情報を抜かれてしまう可能性もあります。

この攻撃を回避するために、ログイン時にいくつかのルール付けを行えるのが「ログインのロックアウト機能」です。

Currently locked out IP address ranges はダッシュボードの「Locked IP addresses」のタブに移動します。

Login lockout option(ロックアウトの詳細設定)

- Enable login lockout feature(ロックアウト機能の有効化)

-

ログインのロックアウト機能を利用したい場合にはチェックボックスにチェックを入れます。チェックを入れておきましょう。

- Allow unlock requests(ロック解除リクエストの許可)

-

ユーザーがアカウントのロックを解除するための、自動ロック解除リンクを生成できるようにしたい場合は、チェックを入れておきましょう。デフォルトではチェックが入っています。そのままにしましょう。

ロボットではなく、人間のユーザーが誤ってロックアウトされてしまった場合、このロックアウトを解除するための手順がユーザーに示されます。

- Max login attempts(最大ログイン試行回数)

-

同じIPアドレスでn回ログインを試みたとき、ロックアウト機能が作動します。n回を設定できます。

デフォルトでは3回です。問題ない場合はそのままにしましょう。 - Login retry time period (min)(ログイン再試行時間)

-

上記「Max login attempts」で設定した回数がn分以内の場合、ロックアウト機能が作動します。n分を設定できます。

デフォルトでは5分です。問題ない場合はそのままにしましょう。 - 最小ロックアウト時間

-

ロックアウトする最小時間を分単位で設定します。

デフォルトでは5分です。問題ない場合はそのままにしましょう。 - 最大ロックアウト時間

-

ロックアウトする最大時間を分単位で設定します。設定した時間以上はロックアウトされません。(例えば、60分と設定した場合、60分後にはロックアウトが解除されます)

デフォルトでは60分です。問題ない場合はそのままにしましょう。 - Display generic error message(一般的なエラー メッセージを表示)

-

ログイン試行に失敗した際、一般的なエラーメッセージを表示したい場合はチェックを入れます。

チェックを入れておきましょう。 - Instantly lockout invalid usernames(無効なユーザー名を即座にロックアウト)

-

システムに存在しないユーザー名でのログイン試行を、即座にロックアウトしたい場合はチェックを入れます。

ユーザー登録されていないアカウントでのログイン試行は、上記で設定した回数/時間を無視して、即座にロックアウトされます。

絶対にユーザー名を間違えて入力しない、という自負のある方はチェックを入れてもいいですが、推奨されません。わからない場合はチェックしないでおきましょう。チェックを入れた場合、他の設定は必要ありません。 - Instantly lockout specific usernames(特定のユーザー名を即座にロックアウト)

-

登録したユーザー名を即座にロックアウトします。

例えば、ユーザーアカウントを持っていた特定のメールアドレスをもつ人が、もうサイトの運営には関わらず、WordPressにログインする必要なくなった、といった時に設定します。

通常、特に設定は必要ありません。 - Notify by email(電子メールで通知)

-

サイトでロックアウトが発生した際、登録したメールアドレスに通知が届きます。

通常、特に設定は必要ありませんが、ロックアウトの通知が欲しい時にはメールアドレスを登録します。 - Enable PHP backtrace in email(電子メールで PHP バックトレースを有効に)

-

上記で設定した通知メールに PHP バックトレースを含めたい場合は、チェックを入れます。

通常、チェックを入れる必要はありません。

Login lockout IP whitelist setteings(ホワイトリストの設定)

- Enable login lockout IP whitelist( IP ホワイトリストを有効にする)

-

IPアドレスをホワイトリスト登録することができます。ホワイトリストに登録されたIPアドレスはロックアウトされません。

通常、チェックを入れる必要はありません。 - Enter whitelisted IP addresses(ホワイトリスト登録された IP アドレス)

-

ホワイトリストに登録するIPアドレスを入力できます。登録されたIPアドレスはロックアウトされません。

通常、特に設定は必要ありません。

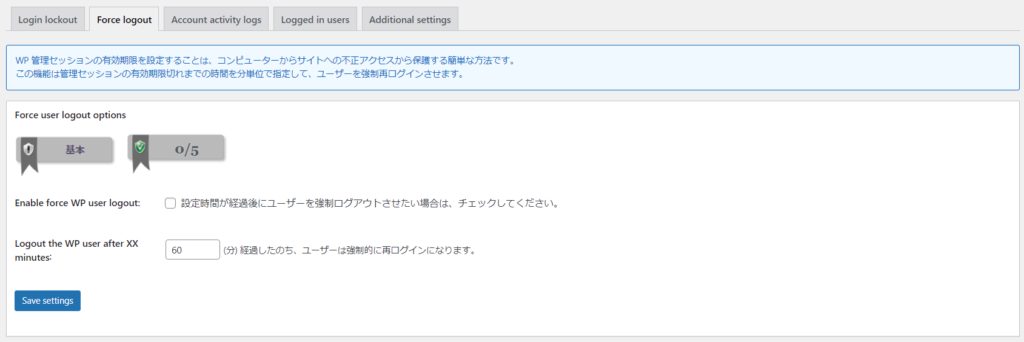

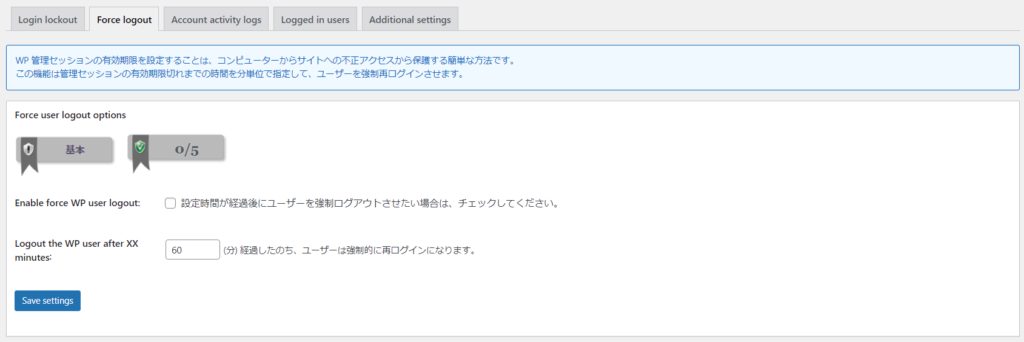

Force logout(強制ログアウト)

ユーザーがログインしてからn分経つと、強制的にログアウトさせるように設定できます。

ユーザーアカウントが多く、いろんなネット環境からアクセスがある場合などは、チェックを入れて時間を設定しましょう。何もせずとも、制限時間が過ぎるとログアウトが決行されます。

通常、チェックを入れる必要はありません。

Additional settings(追加設定「アプリケーションパスワード」)

WordPress5.6から「アプリケーションパスワード」という新機能が導入されました。

ダッシュボードを通さずに、WordPressの投稿や編集などが可能になる、WordPress REST APIを利用するために必要なパスワードですが、開発者以外はほとんど利用することはありません。

モバイルアプリからWordPressを編集する、WordPressの管理画面を通さずにWordPressを編集する、といったようなことがない場合は、チェックを入れましょう。わからない場合はチェックは入れず、そのままにしておきます。

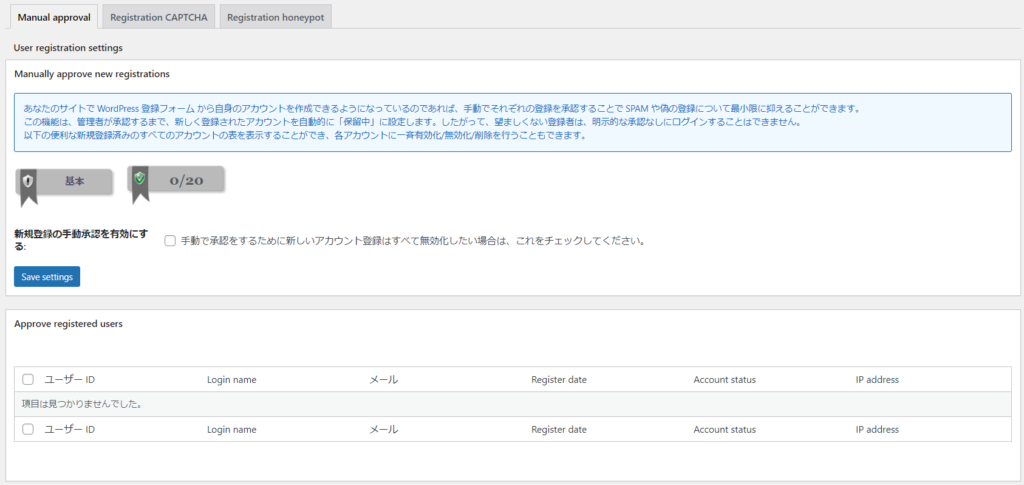

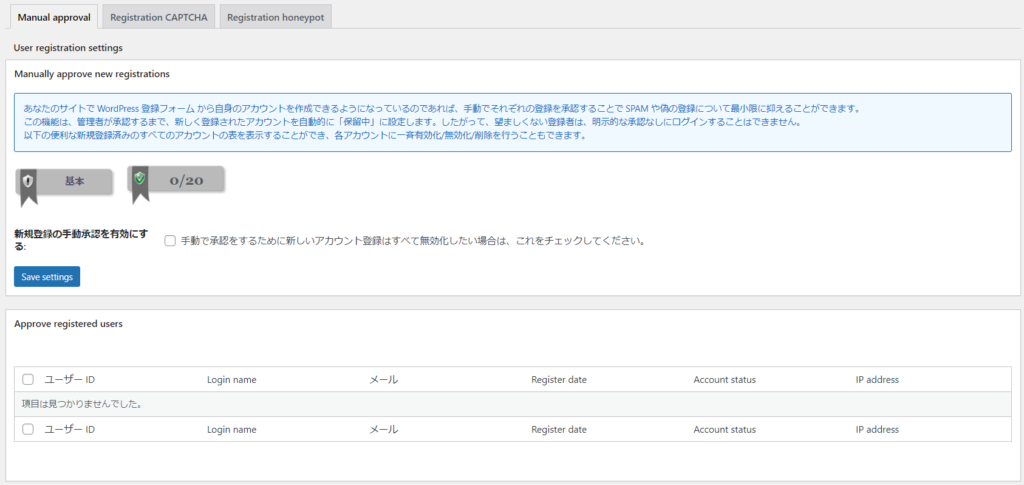

AIOSのユーザー登録設定

「ユーザー登録」には下記の3コンテンツがあります。

- Manually approve new registrations

- Registration CAPTCHA

- Registration honeypot

Registration CAPTCHA は「総当たり攻撃」の「CAPTCHA setting」に統合されました。将来的には削除予定のページとなります。

Registration honeypot は「総当たり攻撃」の「ハニーポット」に統合されました。将来的には削除予定のページとなります。

Manually approve new registrations(手動のユーザー登録)

ユーザーが自由にWordPressに会員登録できる仕組みがある場合、新しくユーザー登録がされたときに、手動承認にする場合はこちらをチェックします。

通常、チェックを入れる必要はありません。

AIOSのデータベースセキュリティ設定

「データベースセキュリティ」には下記の2コンテンツがあります。

- データベースの接頭辞

- データベースのバックアップ

WordPressにおけるデータベースはMySQLです。

「データベース」がわからない場合は、特にこの項目で設定することはありません。何もせずに次の項目に移動しましょう。

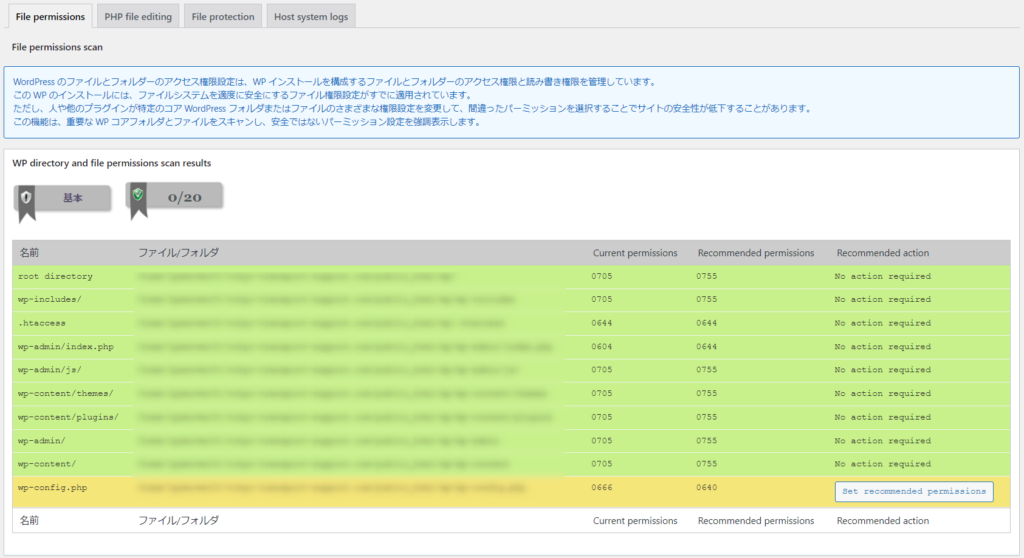

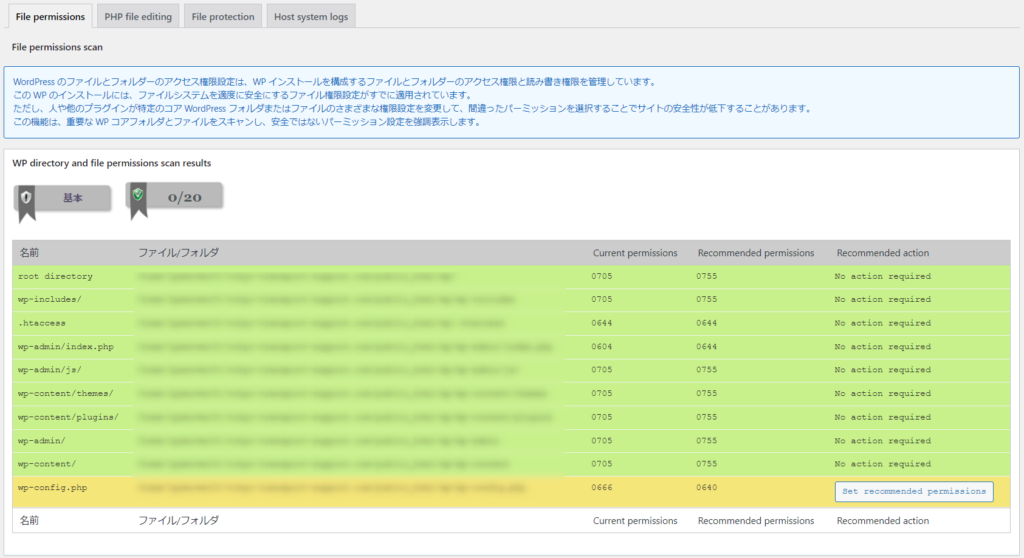

AIOSのファイルセキュリティ設定

「データベースセキュリティ」には下記の4コンテンツがあります。

- File permissions

- PHP file editing

- File protection

- Host system logs

Host system logs はシステムにエラーが出たときにそのログを生成する機能です。設定などはありません。

File permissions(ファイルのアクセス権限設定)

WordPressをインストールすると、たくさんのファイルとフォルダがFTPに設置されます。

これらファイルやフォルダには「アクセス権限設定」というものがあり、これらを安全なものに設定するための項目がFile permissionsです。

「Set recommended permissions」のボタンを全部クリックしましょう。

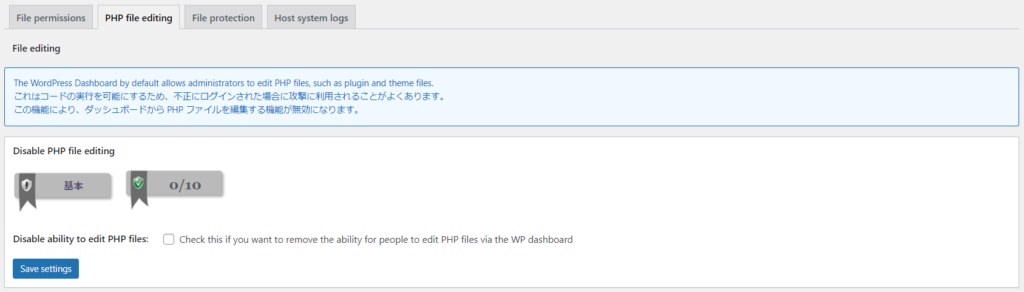

PHP file editing(phpファイルの編集)

ダッシュボードから PHP ファイルを編集する機能が無効になります。「外観」>「テーマファイルエディタ」が表示されなくなり、アクセスしても「権限がありません」と表示されるようになります。

通常、チェックを入れる必要はありません。

ユーザーアカウントが多い場合など、不特定多数の勝手な編集を防ぐために、チェックを入れる場合はあるでしょう。

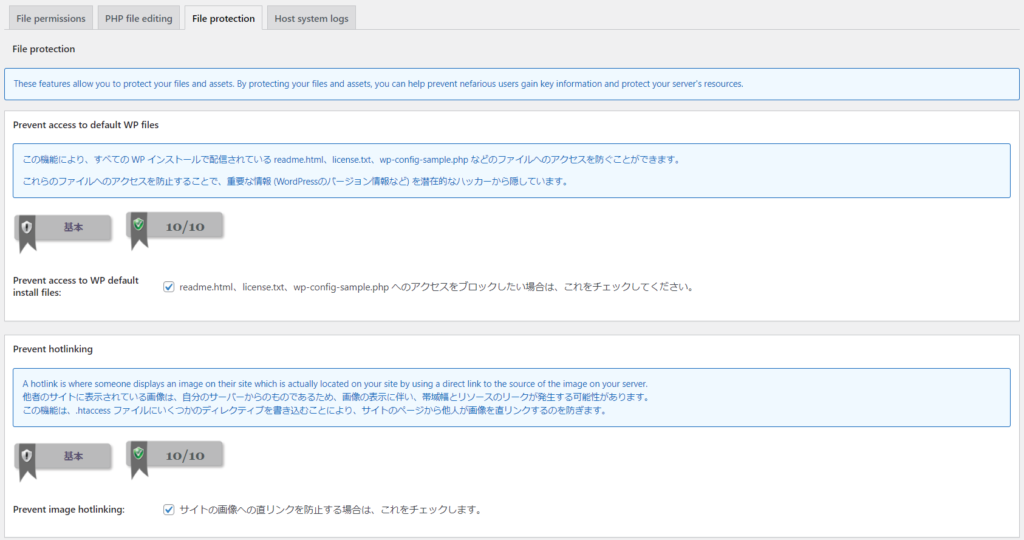

File protection(ファイルの閲覧制限と直リンク防止)

- Prevent access to default WP files(デフォルトのWPファイルへのアクセス禁止)

-

特定のファイルのアクセスを禁止します。

WordPressはデフォルトでインストールされるファイルがいくつかあります。これらにアクセスされてしまうと、情報を抜かれてしまう可能性があるので、アクセスを禁止します。チェックを入れましょう。

- Prevent hotlinking(直リンクの禁止)

-

直リンクを禁止します。

.htaccessに記載が追加されることによって、サイトが表示されなくなることがあります。

チェックは様子を見ながら行いましょう。

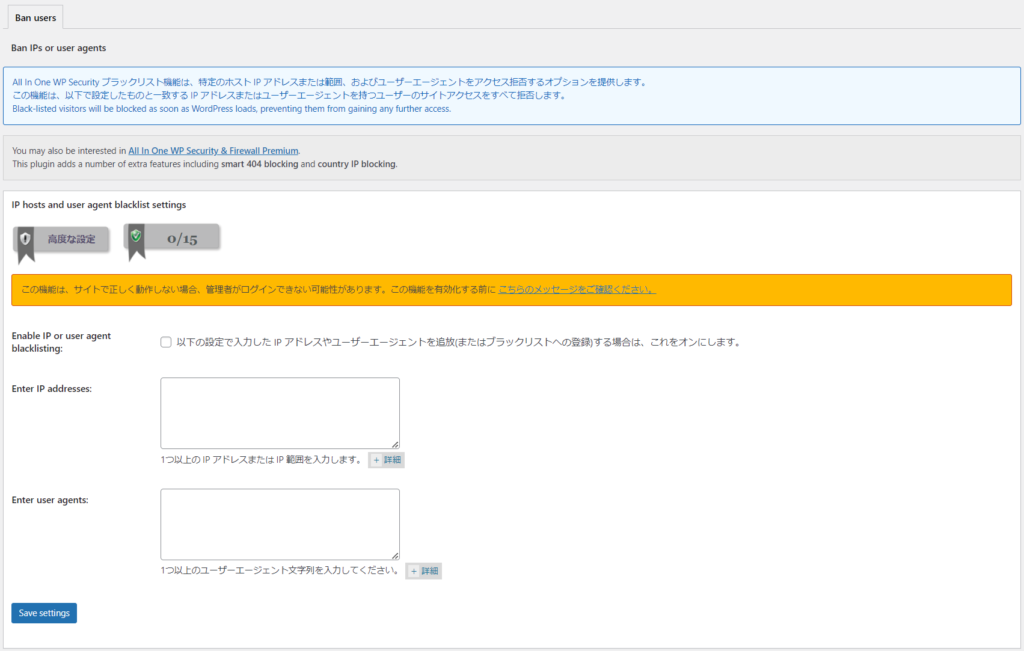

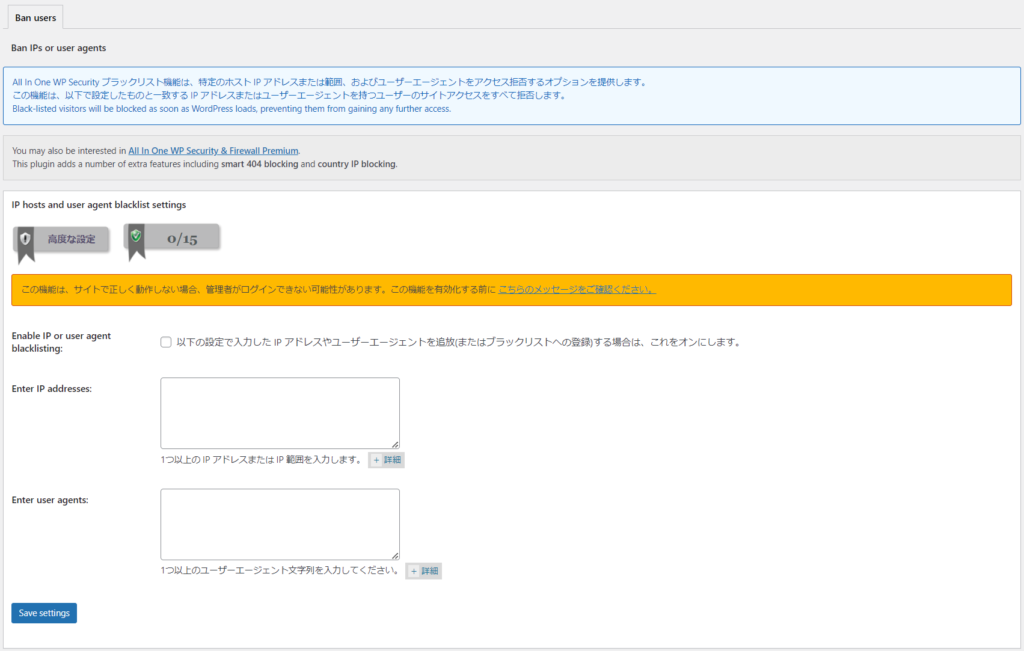

AIOSのブラックリストマネージャー

特定のホスト IP アドレスまたは範囲、およびユーザーエージェントをアクセス拒否する機能です。

ブラックリストマネージャーが様々な理由(プラグインの競合など)により、正しく動作しなくなると、管理者がログインできなくなる可能性があります。注意して使いましょう。

通常、何も設定する必要がありません。

アクセスを拒否したいIPアドレスや、ユーザーエージェントを登録することができます。

ユーザーエージェントとは

インターネットを利用するユーザーが使用しているOSやブラウザ、ソフトウェアのこと。例えば、上記の「Enter user agents」に「Chrome」と入力すると、グーグルクロームから閲覧するユーザーのすべてをアクセス拒否します。

AIOSのファイアウォール設定

「ファイアウォール」には下記の8コンテンツがあります。

- Basic firewall rules

- Additonal firewall rules

- 6G Blacklist firewall rules

- Internet bots

- Prevent hotlinks

- 404 detection

- Custom rules

- 高度な設定

Prevent hotlinks は「ファイルシステムセキュリティ」の「File protection」に統合されました。将来的には削除予定のページとなります。

Custom rules は「Tool」の「Custom .htaccess rules」に統合されました。将来的には削除予定のページとなります。

ファイアーウォールとは

ファイアーウォールとは、コンピュータやウェブサイトを守るための特別な壁のようなものです。家や学校にある防火壁(ぼうかへき)のようなものだと言えるでしょう。

放火壁は、火災が起きた時に炎が燃え広がるのを防ぐために設置される壁のことです。

特にウェブアプリケーションに特化したファイアーウォールをWAF(Web Application Firewall)と言います。

ファイアーウォールはネットワーク全体のセキュリティを向上させ、WAFは特定のウェブアプリケーションのセキュリティを保護することに特化しています。

レンタルサーバーを利用している場合、サーバーそのものにファイアーウォールの設定が付属していることがあります。この時、プラグインを導入すると、エラーが出る場合があります。

サーバーのファイアーウォールとWordPressのセキュリティプラグインのファイアーウォールを併用するときは、設定に注意しましょう。

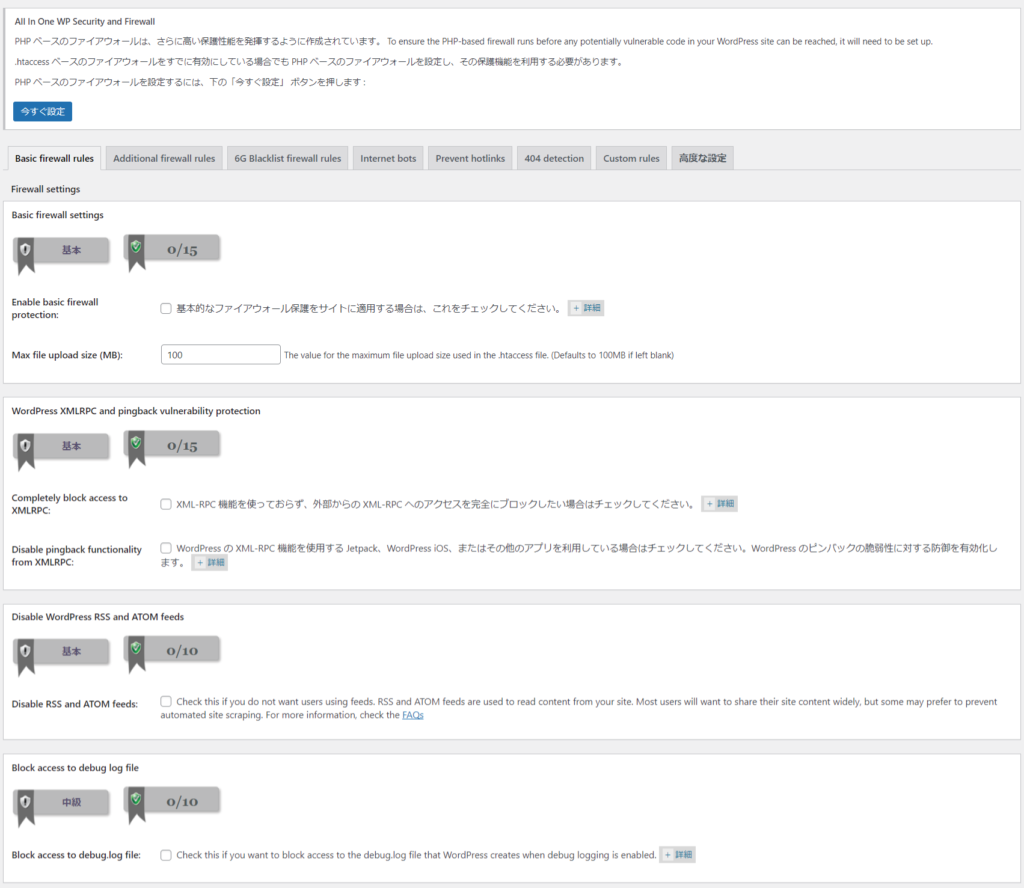

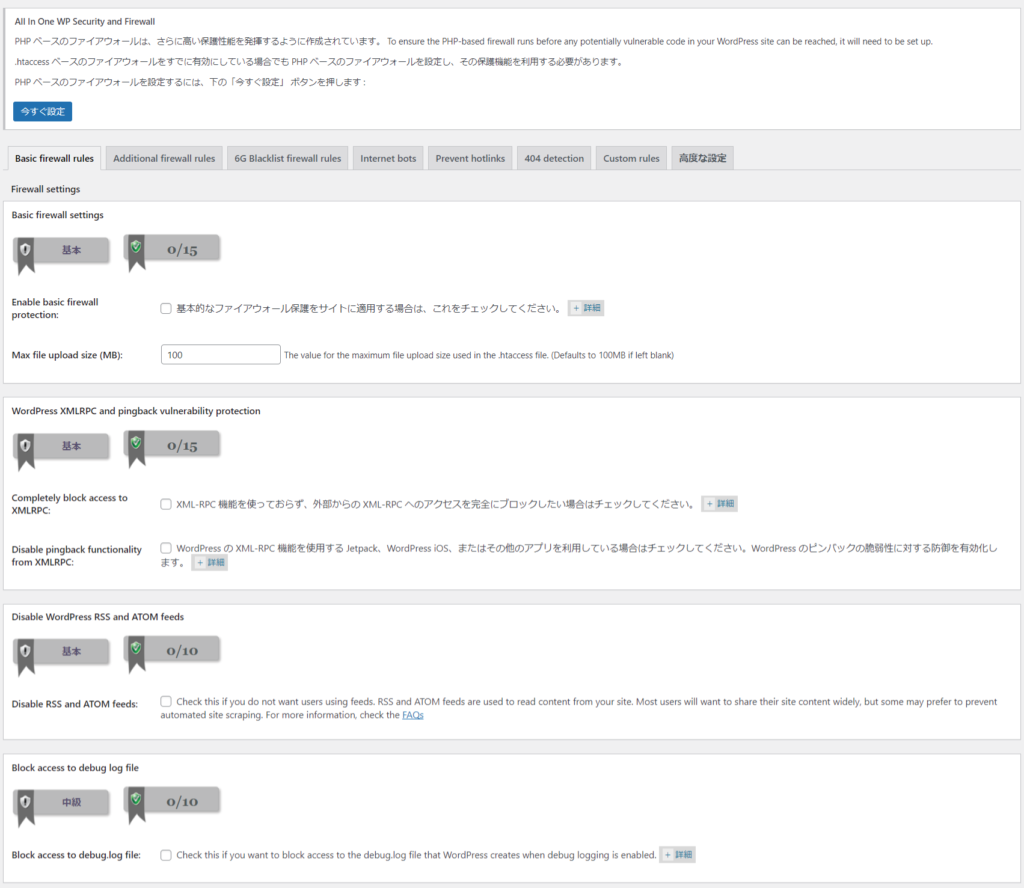

Basic firewall rules(基本のファイアウォール設定)

推奨設定が多くあります。

phpベースのファイアーウォールのは「今すぐ設定」のボタンを押してONにしましょう。

Basic firewall setting(基本設定)

基本的なファイアウォール保護を適応することができます。具体的には下記のような機能です。

.htaccessに書かれます。

チェックを入れましょう。「Max file upload size」でアップロードのファイルの最大サイズを設定できます。

- .htaccessファイルへのアクセスを拒否

- サーバーの署名を無効化(Disable Server Signature)

- ファイルの最大サイズを設定します。

- wp-config.phpのアクセスを拒否します。

サーバーの署名の無効化とは(Disable Server Signature)

ウェブサーバーがHTTPレスポンスヘッダーに含めるサーバーのバージョンや情報を非表示にする機能です。

Max file upload size

サーバーによってはこちらのプラグインで設定できない場合もあります。各サーバーを確認しましょう。

WordPress XMLRPC and pingback valnerability protection(XMLRPC設定)

- 特にアプリなどを利用しない場合はXMLRPC へのアクセスを完全にブロックします。「Completely block access to XMLRPC」にチェックを入れましょう。「Disable pingback functionality from XMLRPC」にチェックを入れる必要はありません。

- もしJetpackやWordPress iOSといったアプリを利用する場合には、「Disable pingback functionality from XMLRPC」にチェックを入れましょう。「Completely block access to XMLRPC」にチェックを入れる必要はありません。

XML-RPCとは

XML-RPCとは、「eXtensible Markup Language Remote Procedure Call」の略で、Wordpressにおいては、管理画面にログインせず、リモートで操作するための仕組みのことを指します。外部アプリケーションやツールを通じてWordPressサイトに対する操作が可能になります。

この機能を利用したDDoS攻撃が大変多くなっています。Wordpressをリモートで操作することがないのであれば、機能はオフにしておくといいでしょう。

Disable WordPress RSS and ATOM feeds(フィードの設定)

WordPress RSS フィードとATOMフィードを無効にします。

ユーザーにフィードを使用させたくない場合はチェックを入れましょう。サイトの自動スクレイピングをどうしても防止したい場合もチェック推奨です。

通常は、特にチェックを入れる必要はありません。

フィードとは

ウェブコンテンツの最新情報を収集し、統一された形式で表示、または配信するための仕組みやデータ形式のことを示します。ユーザーがお気に入りのウェブサイトやブログの更新情報を追いかけたり、ニュース記事を取得したり、ポッドキャストのエピソードを聴いたりするためにフィードが使用されます。

Block access to debug log file(デバッグログファイルのアクセス制限)

デバッグログファイルへのアクセスをブロックします。

チェックを入れましょう。

FTP経由であれば、設定をオンにしてもアクセスすることができます。

Additonal firewall rules(追加のファイアウォール設定)

- Listing of directory contents(ディレクトリの内容リスト)

-

すべてのディレクトリのコンテンツが、ウェブブラウザ上で一覧表示されなくなります。チェックを入れましょう。

- Trace and track(トレースとトラックの無効)

-

トレースとトラックを無効にし、HTTP トレース攻撃を防ぎます。チェックを入れましょう。

- Proxy comment posting(代理コメント投稿の禁止:スパム対策)

-

コメント投稿時にプロキシサーバーを使用した場合、すべての要求を拒否します。チェックを入れましょう。

- Bad query strings(不正なクエリ文字列の拒否)

-

XSS を通じた悪意のあるクエリからユーザーを保護します。

日本語がURLなどに利用されている場合、一部の機能に支障がでる可能性があります。チェックは入れません。 - Advanced character string filter(文字列フィルタ)

-

XSS からの不正な文字の一致がブロックされます。

日本語がURLなどに利用されている場合、一部の機能に支障がでる可能性があります。チェックは入れません。

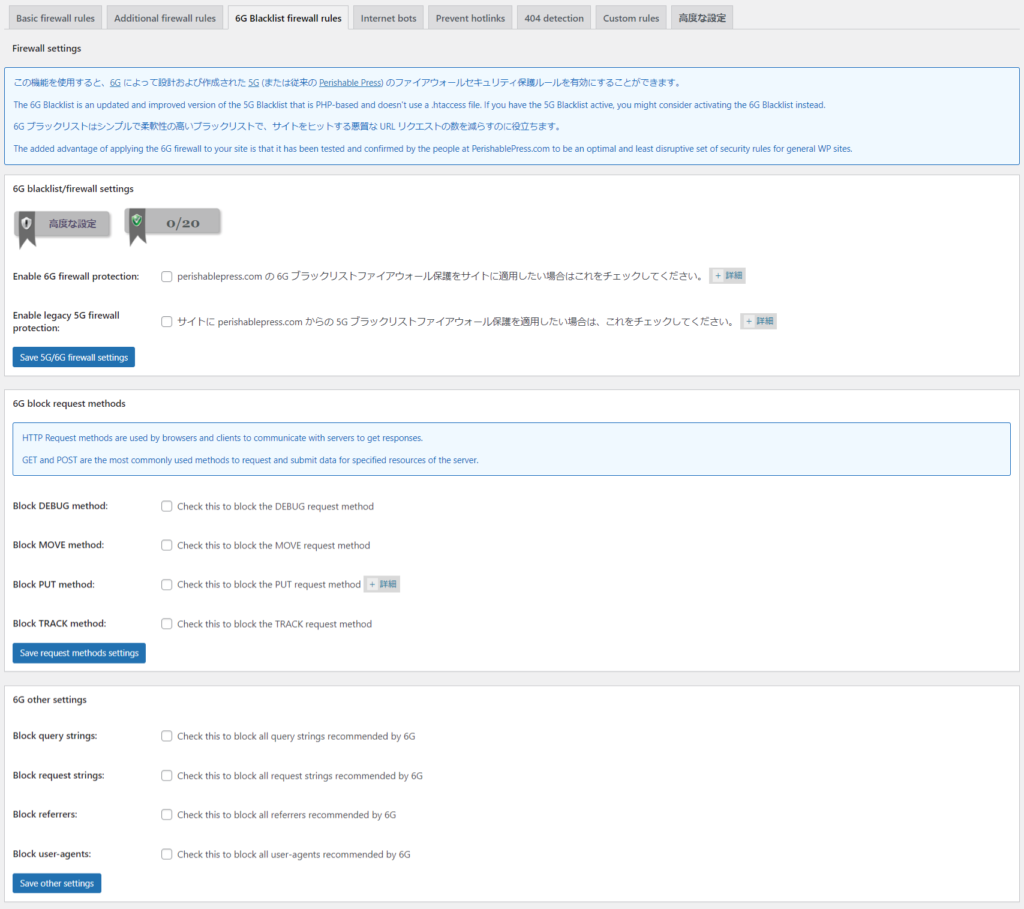

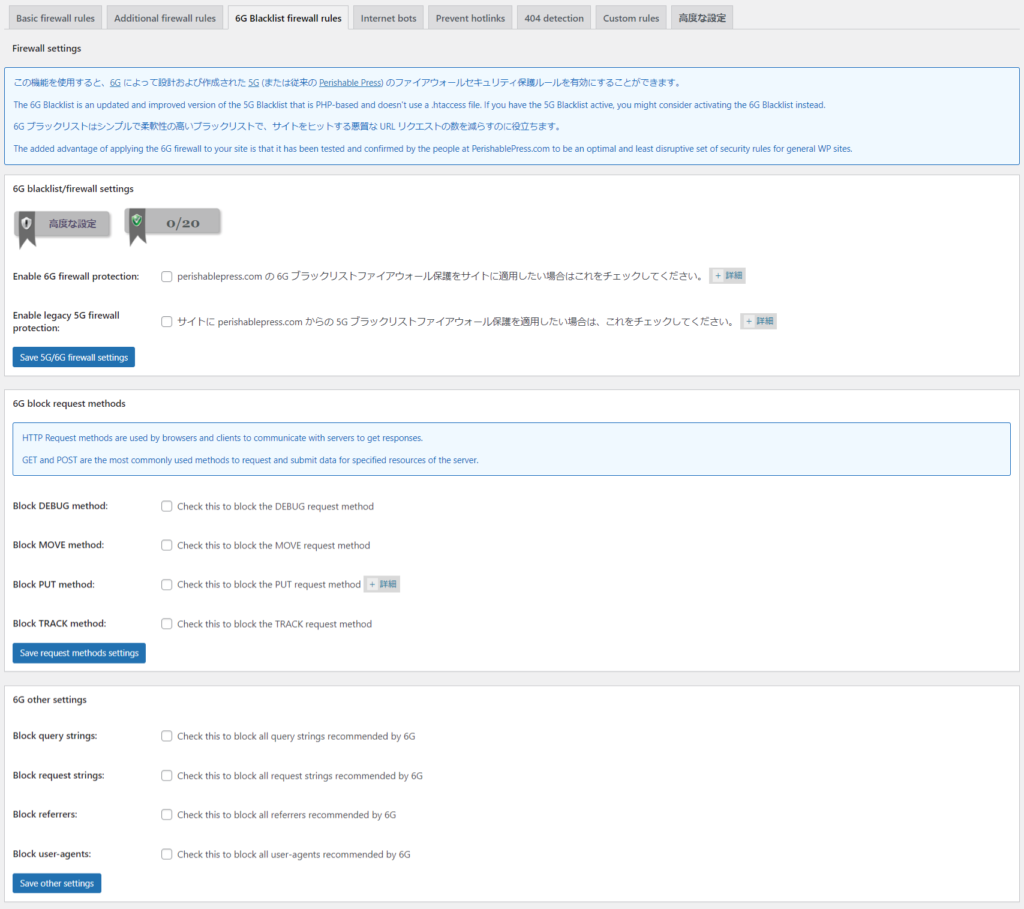

6G Blacklist firewall rules(6Gブラックリストの設定)

6G Blacklist

6Gブラックリスト(6G Blacklist)は、ウェブサーバーのセキュリティを向上させるために使用される、特定の不正なリクエストや攻撃パターンをブロックするためのセキュリティルールのリストです。サイトをヒットする悪質な URL リクエストの数を減らすのに役立ちます。

2023年4月に 7G Blacklist が登場しました。いずれAIOSにも採用されると考えられます。

- 6G blacklist/firewall setting(6Gブラックリスト/ファイアウォール設定)

-

6Gブラックリストファイアウォール保護と5Gブラックリストファイアウォール保護のどちらかを選べます。オススメは6Gです。「Enable 6G firewall protection」にチェックを入れましょう。

- 6G block request methods(6Gブロックリストメソッド)

-

特定のHTTPリクエストメソッド(HTTPメソッド)をブロックまたは無効にするために使用されます。「GET」「POST」「PUT」など、様々なメソッドが存在します。

ブロックするとウェブアプリケーションの正常な動作に影響を与える可能性があります。わからない場合はチェックしないでおきましょう。 - 6G other setting(6Gのその他の設定)

-

6Gが推奨するクエリ文字列やリクエスト文字列、リファラー、ユーザーエージェントをブロックする設定です。特にクエリなどはサイト動作に影響する可能性があります。わからない場合はチェックしないでおきましょう。

Internet bots(インターネットボット)

インターネットボットとは

インターネット上で自動的にタスクを実行するプログラムまたはスクリプトのこと。「ウェブクローラー」を示す場合が多く、これは検索エンジンが使用するボットで、ウェブページを自動的に巡回し、情報を収集して検索エンジンのインデックスを更新するボットです。

Block fake Googlebots(偽のGoogleボットをブロックする)

ユーザーエージェント情報に「Googlebot」が含まれているかどうかを確認し、合法的にGoogleのボットであると確認できた場合のみ、ボットの動作を許可します。

偽のGooglebotと判断した場合はブロックします。YahooやBingといった他の組織のボットは、この影響を受けません。

公式がブロックされる可能性もあるので、チェックは入れません。

心配な場合はチェックを入れて、検索エンジンにインデックスされないようだったらチェックを外す、など対策をして利用しましょう。

404 detection

404(Not found)ページが短い期間、大量にアクセスされた場合に、アクセス対象のIPアドレスをロックアウトし、特定のURLにリダイレクトされる機能です。

通常、チェックはいれません。

(チェックを入れた場合、アクセスしている状態で突然リダイレクトが発生することがあります)

高度な設定

ファイアウォールのダウングレードや、ファイアウォールルールの適応外にするIPアドレスなどを設定できます。

特に設定は必要ありません。

AIOSの総当たり攻撃設定

「総当たり攻撃」には下記の5コンテンツがあります。

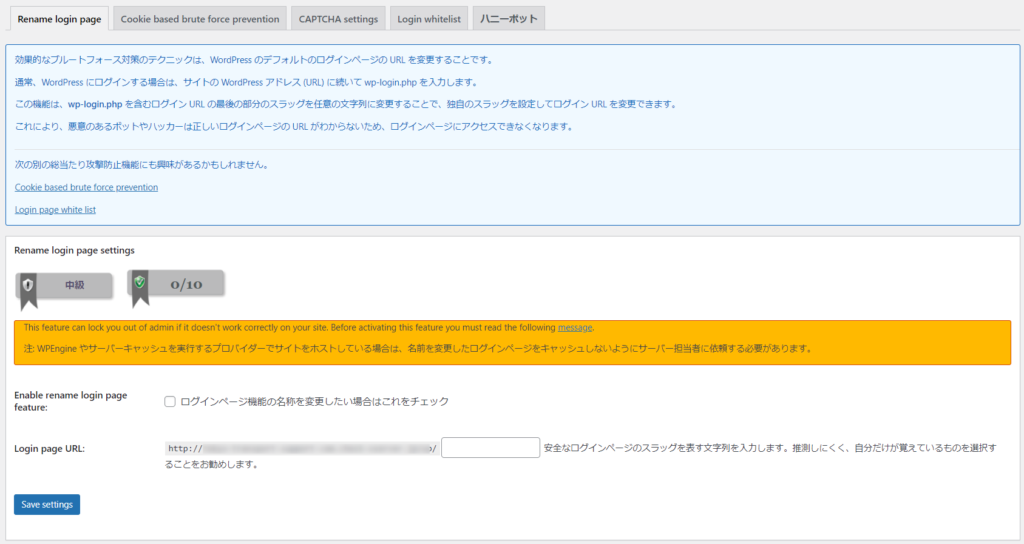

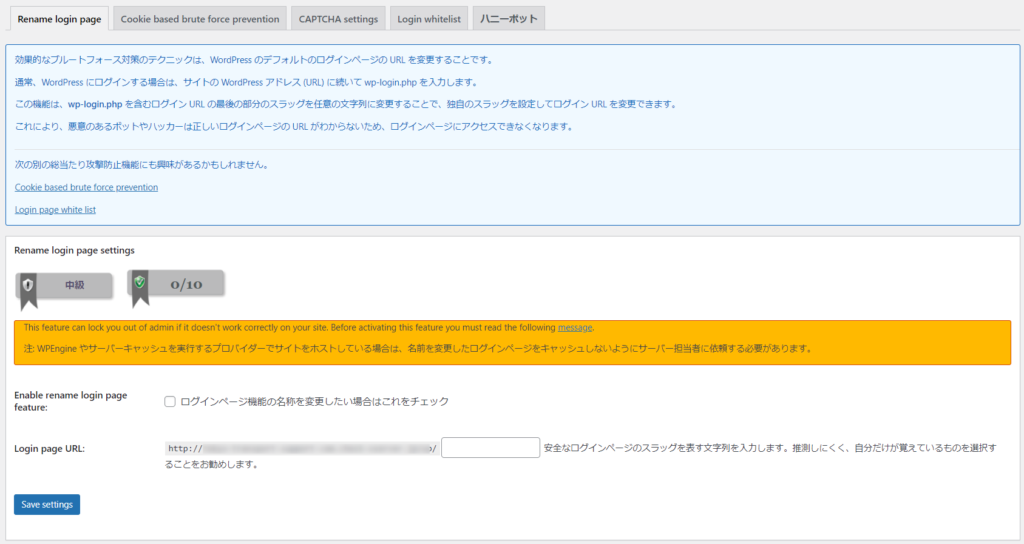

Rename login page(ログインページの変更)

ログインページのURLを変更します。

必須項目です。必ず設定しましょう。

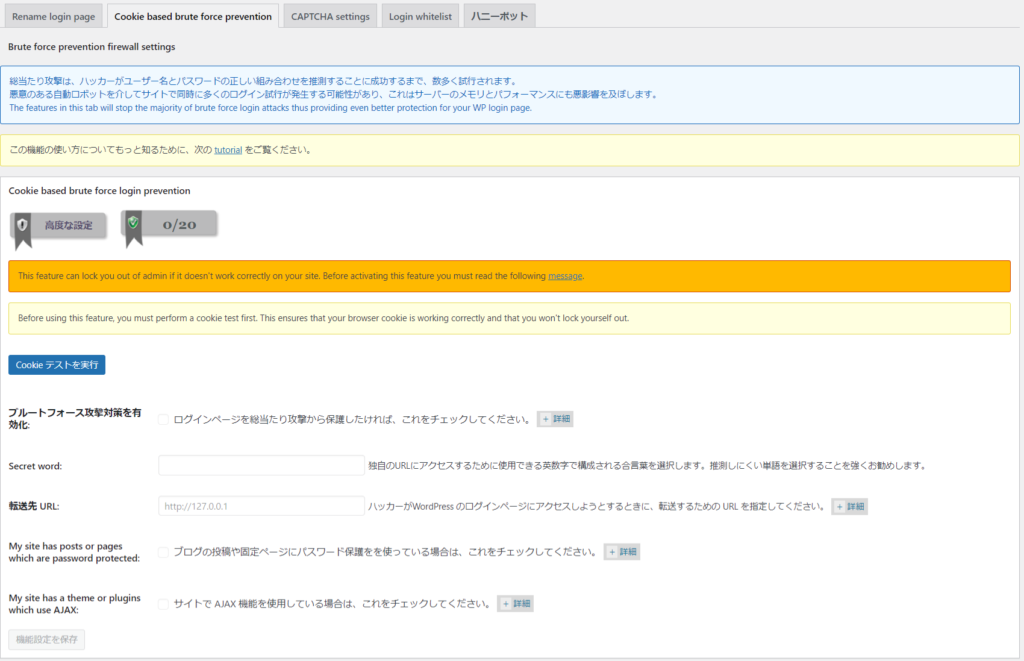

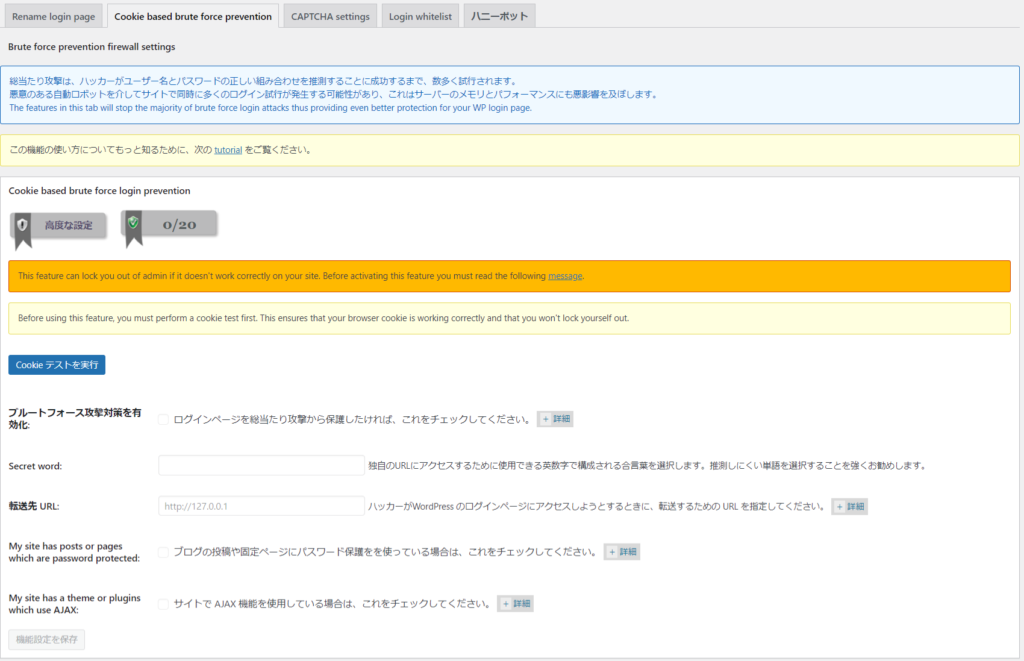

Cookie based brute force prevention(cookieを利用したログイン)

Cookieの知識がない場合、利用することは難しいです。

同じような機能の「ログインページの変更」を利用しましょう。

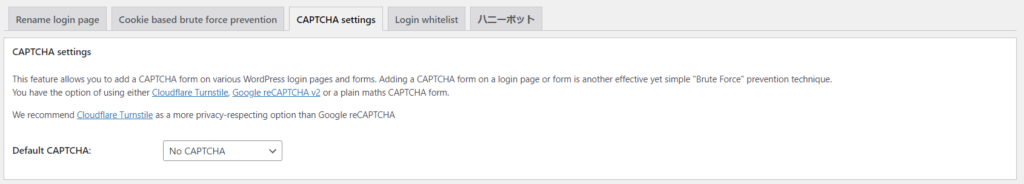

CAPTCHA setting(CAPTCHAの設定)

CAPTCHAを設定することができます。

「Cloudflare Turnstile」「Google reCAPTCHA V2」「Simple math CAPTCHA」の3つから選ぶことができます。

「Cloudflare Turnstile」「Google reCAPTCHA V2」はサイトキーとシークレットキーが必要ですが、「Simple math CAPTCHA」必要ありません。シンプルな計算式のキャプチャが各フォームで導入できます。

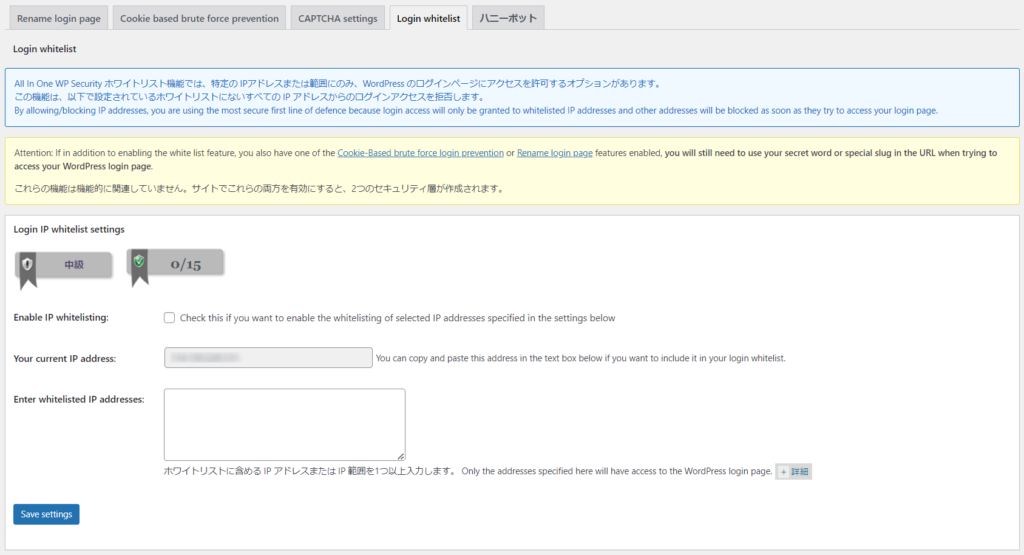

Login whitelist(ログインホワイトリスト)

特定の IPアドレスまたは範囲にのみ、WordPress のログインページにアクセスを許可します。登録されたIPアドレス以外からのアクセスを全部拒否します。

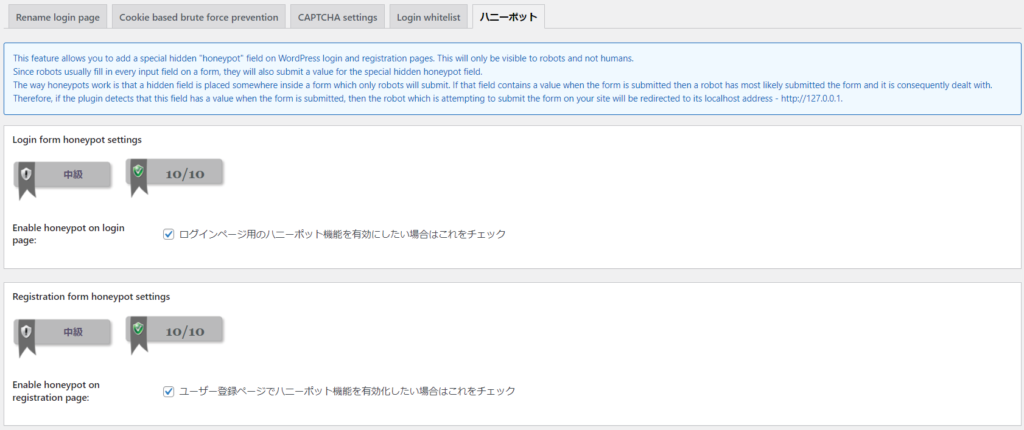

ハニーポット

この機能を使用すると、WordPress のログインおよび登録ページに特別な非表示の「ハニーポット」フィールドを追加できます。これはロボットのみに表示され、人間には表示されません。

どちらもチェックを入れましょう。

AIOSの Spam Prevention 設定

「Spam Prevention」には下記の4コンテンツがあります。

- Comment spam

- Comment spam IP monitoring

- BuddyPress

- bbPress

BuddyPress と bbPress は「総当たり攻撃」の「CAPTCHA setting」に統合されました。将来的には削除予定のページとなります。

Comment spam(コメントスパム対応)

スパムボットからのコメントを検出する、にチェックを入れます。

コメント処理は「廃棄」か「スパムとしてマークする」を選ぶことができます。

Comment spam IP monitoring(コメントスパムモニタリング)

Enable auto block of spam comment IPs にチェックを入れます。

Minimum number of spam comments でIP アドレスが永久にブロックされる前に、IP アドレスのスパムコメントの最小数を指定できます。5つほどを目安として設定しておきましょう。

AIOSのスキャナー 設定

「スキャナー」には下記の2コンテンツがあります。

- File change detection

- Malware scan

Malware scan は有料コンテンツとなります。

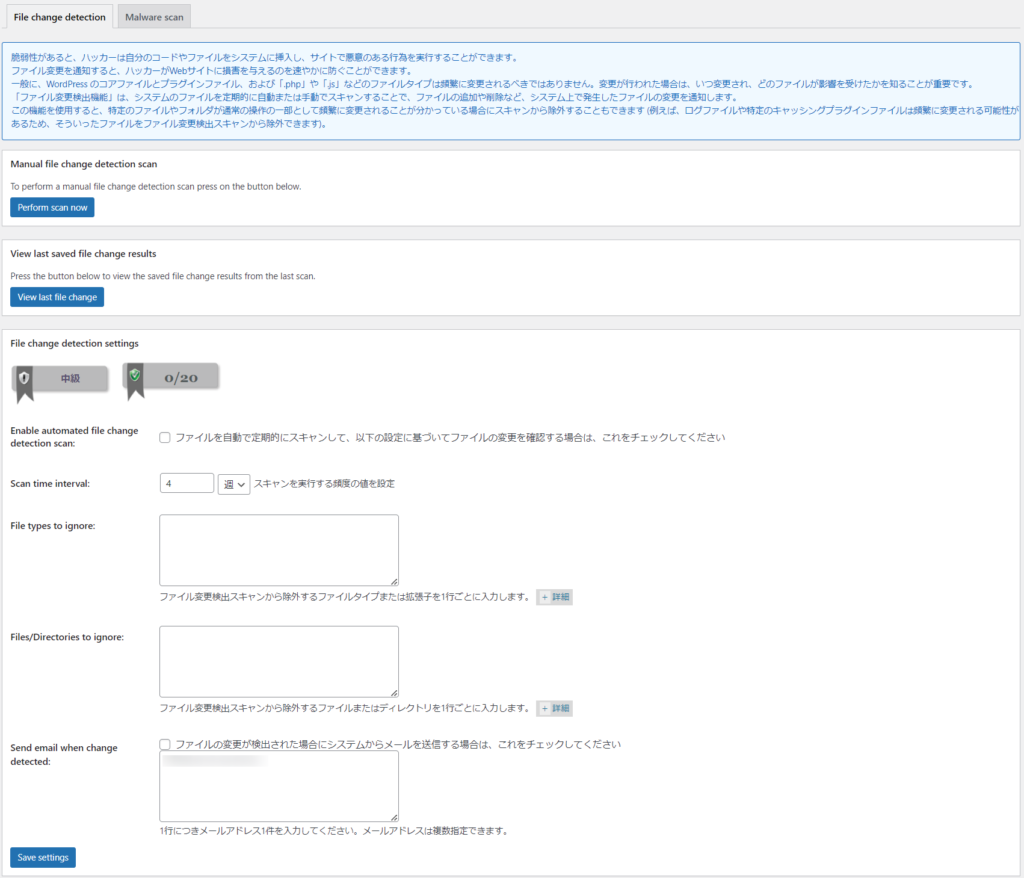

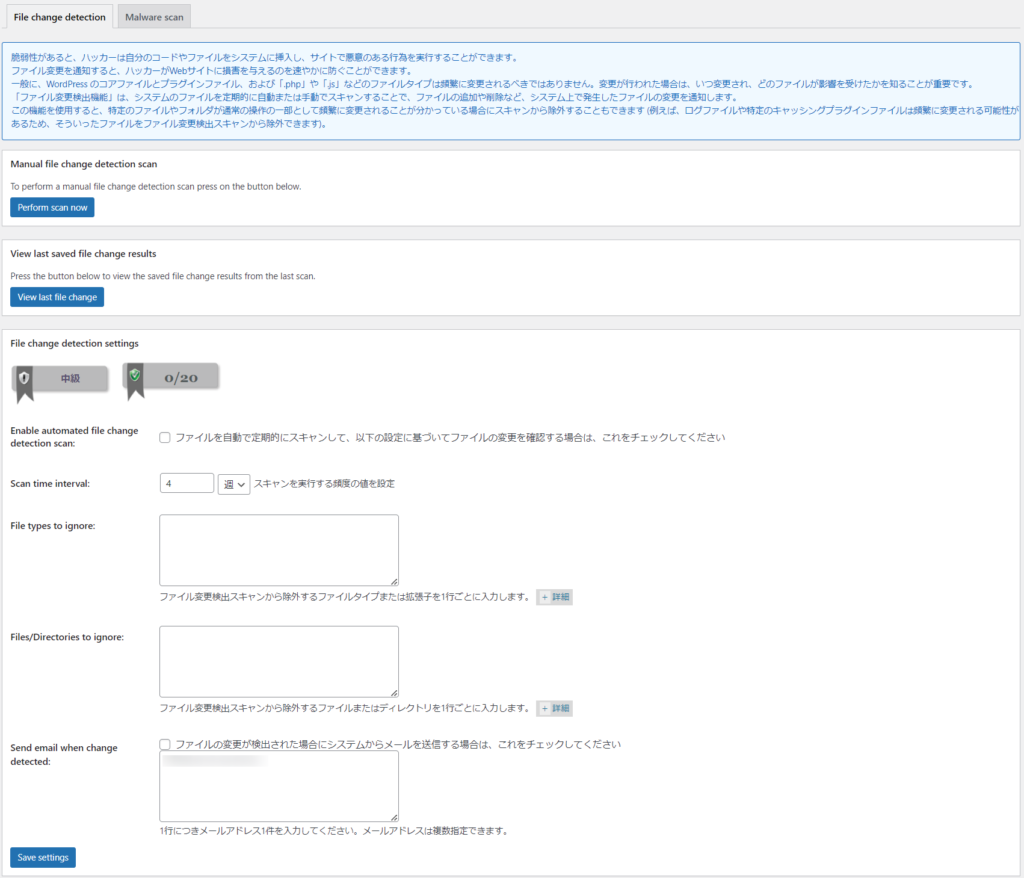

File change detection(ファイル変更のスキャン)

WordPressの脆弱性を突いて、ハッカーなどがシステムにファイルやコードを挿入し、サイトに悪意ある行為を働いた時、ファイル変更がなされます。

File change detectionでは、定期的にファイルを自動スキャンすることで、その変更を記録、通知としてメールで知らせてくれる設定が可能です。

ファイルを自動で定期的にスキャンして、以下の設定に基づいてファイルの変更を確認する にチェックを入れます。

Scan time interval でスキャンの実行頻度を設定し、emailを登録しておくことで通知を受け取ることができます。

AIOSのその他設定

「その他」には下記の4コンテンツがあります。

- Copy Protection

-

ページの右クリック、テキスト選択、コピーを禁止できます。

通常チェックを入れる必要はありません。 - フレーム

-

他のサイトがフレームまたは iframe 内に自サイトのコンテンツを直接表示しないようにすることができます。

通常チェックを入れる必要はありませんが、コンテンツを保護したい場合はチェックを入れましょう。 - User enumeration

-

“/?author=1” のような URL からユーザー情報を取得することを防ぎます。

チェックを入れましょう。 - WP REST API

-

許可されていないリクエストに対する WordPress REST API へのアクセスをブロックします。Contact Form7などを利用している場合、チェックを入れると動作しません。チェックは入れません。

- Salt

-

チェックは入れません。

AIOSのTOOL設定

「TOOL」には下記の4コンテンツがあります。

- Password tool

-

パスワードを入力すると、パスワードの強度を視覚的に表してくれるツールです。

- WHOIS lookup

-

IPアドレスが取得できた時、そのドメイン名の所有者を検索することができるツールです。

- Custom .htaccess rules

-

.htaccessに手動でルールを追加できます。

- Visitor lockout

-

フロントエンドをロックダウンした時、サイトが「メンテナンスモード」になった時、フロントエンドに表示される内容を編集できます。

とっても、多いですね……。

そうでしたね。お疲れ様です。

このプラグインをきちんと中身まで理解できると、他のセキュリティプラグインも苦なく使えるようになります。

頑張って設定していきましょう!

質問などあれば気軽に書き込んでくださいね♪